Cerber Ransomware

Fiche d'évaluation menace

Tableau de bord des menaces EnigmaSoft

EnigmaSoft Threat Scorecards sont des rapports d'évaluation de différentes menaces de logiciels malveillants qui ont été collectés et analysés par notre équipe de recherche. Les tableaux de bord des menaces EnigmaSoft évaluent et classent les menaces à l'aide de plusieurs mesures, notamment les facteurs de risque réels et potentiels, les tendances, la fréquence, la prévalence et la persistance. Les cartes de pointage EnigmaSoft Threat sont mises à jour régulièrement sur la base de nos données et mesures de recherche et sont utiles pour un large éventail d'utilisateurs d'ordinateurs, des utilisateurs finaux à la recherche de solutions pour supprimer les logiciels malveillants de leurs systèmes aux experts en sécurité analysant les menaces.

Les tableaux de bord des menaces d'EnigmaSoft affichent une variété d'informations utiles, notamment :

Classement : le classement d'une menace particulière dans la base de données des menaces d'EnigmaSoft.

Niveau de gravité : le niveau de gravité déterminé d'un objet, représenté numériquement, sur la base de notre processus de modélisation des risques et de nos recherches, comme expliqué dans nos critères d'évaluation des menaces .

Ordinateurs infectés : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

Voir aussi Critères d'évaluation des menaces .

| Classement: | 11,686 |

| Niveau de menace: | 100 % (Haute) |

| Ordinateurs infectés : | 71,941 |

| Vu la première fois: | March 4, 2016 |

| Vu pour la dernière fois : | March 25, 2025 |

| Systèmes d'exploitation concernés: | Windows |

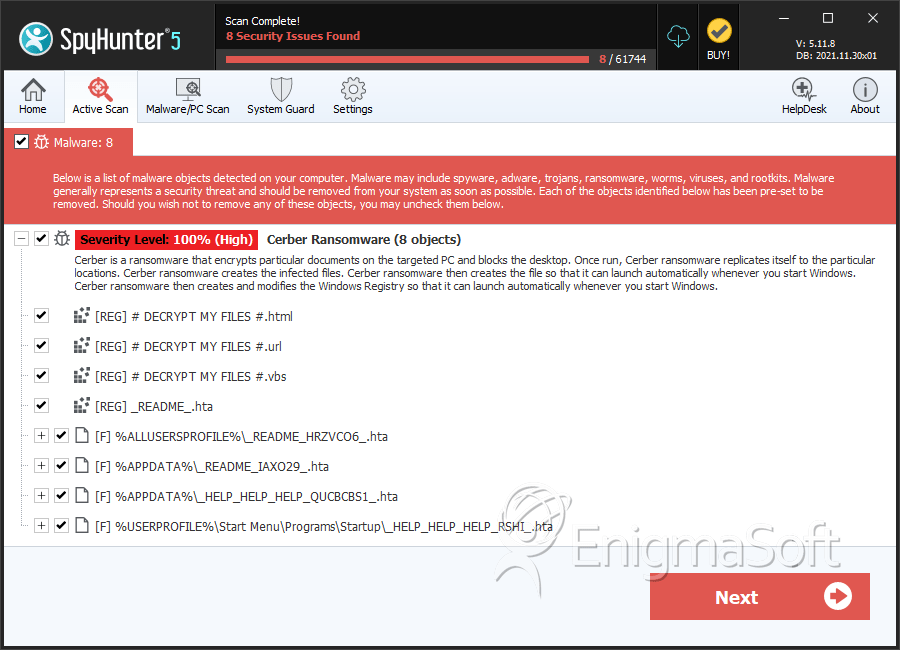

Le ransomware Cerber est une infection de type rançongiciel utilisée pour chiffrer les fichiers des victimes. Le ransomware Cerber ajoute l'extension CERBER à chaque fichier que crypté par Cerber. Après que le ransomware Cerber a chiffré certains des fichiers de la victime, le rançongiciel exige le paiement d'une rançon en échange de la clé de décryptage. Selon la note de rançon du ransomware Cerber, les utilisateurs ont une semaine pour payer le montant de la rançon avant que ce montant ne soit doublé.

Table des matières

Le ransomware Cerber contient un message audio

Lors du chiffrement des fichiers de la victime, le ransomware Cerber crée des fichiers TXT, HTML et VBS nommés 'DECRYPT MY FILES' avec des instructions sur la façon dont vous pouvez payer la rançon du rançongiciel Cerber. Ces fichiers sont ajoutés à tout un dossier contenant des fichiers cryptés par Cerber. Selon ces notes de rançon, la seule façon de décrypter les fichiers consiste à utiliser le 'Cerber Decryptor' fourni par les responsables du ransomware Cerber. Le fichier VBS contient un message audio avec cette même information. Conformément à l'attaque du ransomware Cerber, les victimes doivent payer 1,24 BitCoin pour accéder à l'utilitaire de décryptage (en 2016, ce montant se situe entre 500 $ et 800 $ en moyenne). Une semaine plus tard, le montant est doublé. Le ransomware Cerber exige que le paiement soit effectué via TOR.

Le rançongiciel Cerber est très similaire à d'autres chevaux de Troie de type ransomware, dont CryptoWall et TeslaCrypt. Ces attaques sont presque identiques, ne diffèrent que de petits détails, et il est très probable qu'elles partagent de grandes parties de leur code. Les utilisateurs devraient éviter le paiement de la rançon de Cerber Ransomware pour deux raisons: d'abord, les utilisateurs n'ont pas la garantie que les responsables de l'attaque du Cerber Ransomware honoreront leur part de négociation et fourniront la clé de décryptage après le paiement. Deuxièmement, le paiement de la rançon au Cerber Ransomware permet aux fraudeurs de continuer à mener ces attaques et de financer le développement de nouveaux rançongiciels.

La note de rançon associée au Cerber Ransomware contient les informations suivantes:

.gif, .groups, .hdd, .hpp, .log, .m2ts, .m4p, .mkv, .mpeg, .ndf, .nvram, .ogg, .ost, .pab, .pdb, .pif, .png, .qed, .qcow, .qcow2, .rvt, .st7, .stm, .vbox, .vdi, .vhd, .vhdx, .vmdk, .vmsd, .vmx, .vmxf, .3fr, .3pr, .ab4, .accde, .accdr, .accdt, .ach, .acr, .adb, .advertisements, .agdl, .ait, .apj, .asm, .awg, .back, .backup, .backupdb, .bay, .bdb, .bgt, .bik, .bpw, .cdr3, .cdr4, .cdr5, .cdr6, .cdrw, .ce1, .ce2, .cib, .craw, .crw, .csh, .csl, .db_journal, .dc2, .dcs, .ddoc, .ddrw, .der, .des, .dgc, .djvu, .dng, .drf, .dxg, .eml, .erbsql, .erf, .exf, .ffd, .fh, .fhd, .gray, .grey, .gry, .hbk, .ibd, .ibz, .iiq, .incpas, .jpe, .kc2, .kdbx, .kdc, .kpdx, .lua, .mdc, .mef, .mfw, .mmw, .mny, .mrw, .myd, .ndd, .nef, .nk2, .nop, .nrw, .ns2, .ns3, .ns4, .nwb, .nx2, .nxl, .nyf, .odb, .odf, .odg, .odm, .orf, .otg, .oth, .otp, .ots, .ott, .p12, .p7b, .p7c, .pdd, .pem, .plus_muhd, .plc, .pot, .pptx, .psafe3, .py, .qba, .qbr, .qbw, .qbx, .qby, .raf, .rat, .raw, .rdb, .rwl, .rwz, .s3db, .sd0, .sda, .sdf, .sqlite, .sqlite3, .sqlitedb, .sr2, .srf, .srw, .st5, .st8, .std, .sti, .stw, .stx, .sxd, .sxg, .sxi, .sxm, .tex, .wallet, .wb2, .wpd, .x11, .x3f, .xis, .ycbcra, .yuv, .contact, .dbx, .doc, .docx, .jnt, .jpg, .msg, .oab, .ods, .pdf, .pps, .ppsm, .ppt, .pptm, .prf, .pst, .rar, .rtf, .txt, .wab, .xls, .xlsx, .xml, .zip, .1cd, .3ds, .3g2, .3gp, .7z, .7zip, .accdb, .aoi, .asf, .asp, .aspx, .asx, .avi, .bak, .cer, .cfg, .class, .config, .css, .csv, .db, .dds, .dwg, .dxf, .flf, .flv, .html, .idx, .js, .key, .kwm, .laccdb, .ldf, .lit, .m3u, .mbx, .md, .mdf, .mid, .mlb, .mov, .mp3, .mp4, .mpg, .obj, .odt, .pages, .php, .psd, .pwm, .rm, .safe, .sav, .save, .sql, .srt, .swf, .thm, .vob, .wav, .wma, .wmv, .xlsb,3dm, .aac, .ai, .arw, .c, .cdr, .cls, .cpi, .cpp, .cs, .db3, .docm, .dot, .dotm, .dotx, .drw, .dxb, .eps, .fla, .flac, .fxg, .java, .m, .m4v, .max, .mdb, .pcd, .pct, .pl, .potm, .potx, .ppam, .ppsm, .ppsx, .pptm, .ps, .r3d, .rw2, .sldm, .sldx, .svg, .tga, .wps, .xla, .xlam, .xlm, .xlr, .xlsm, .xlt, .xltm, .xltx, .xlw, .act, .adp, .al, .bkp, .blend, .cdf, .cdx, .cgm, .cr2, .crt, .dac, .dbf, .dcr, .ddd, .design, .dtd, .fdb, .fff, .fpx, .h, .iif, .indd, .jpeg, .mos, .nd, .nsd, .nsf, .nsg, .nsh, .odc, .odp, .oil, .pas, .pat, .pef, .pfx, .ptx, .qbb, .qbm, .sas7bdat, .say, .st4, .st6, .stc, .sxc, .sxw, .tlg, .wad, .xlk, .aiff, .bin, .bmp, .cmt, .dat, .dit, .edb, .flvv

Vos documents, photos, bases de données et autres fichiers importants ont été cryptés!

Pour décrypter vos fichiers, suivez les instructions suivantes:

-------------------------------------------------- -------------------------------------

1. Téléchargez et installez le "Tor Browser" à partir de https://www.torproject.org/

2. Exécutez-le

3. Dans le site Web "Tor Browser" ouvrez un site: [expurgé]

4. Suivez les instructions sur ce site

-------------------------------------------------- -------------------------------------

DECRYPTOR CERBERERROR: missing translation parameters.

Vos documents, photos, bases de données et autres fichiers importants ont été cryptés!

Pour décrypter vos fichiers, vous devez acheter le logiciel spécial - .

Toutes les transactions doivent être effectuées uniquement via le réseau bitcoin.

Dans les 7 jours qui suivent, vous pouvez acheter ce produit à un prix spécial 1.24 BTC (environ 524 $).

Après 7 jours, le prix de ce produit augmentera jusqu'à 2,48 BTC (environ 1048 $).

S’occuper du Cerber Ransomware

Si Cerber Ransomware a été installé sur votre ordinateur, la meilleure solution consiste à restaurer les fichiers cryptés à partir d'une copie de sauvegarde. C'est pourquoi la meilleure mesure de protection contre le Cerber rançongiciel et des chevaux de Troie y similaires, c'est de faire régulièrement une sauvegarde de toutes les données importantes. Il faut éviter les sites Web qui peuvent être associés à un contenu contestable et utiliser un programme de sécurité digne de confiance qui est complètement actualisé.

SpyHunter détecte et supprime Cerber Ransomware

Détails des fichiers système

| # | Nom de fichier | MD5 |

Détections

Détections : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

|

|---|---|---|---|

| 1. | README.hta | 777e13c9a5cad4e1d2134d5104188ff6 | 43 |

| 2. | _HELP_HELP_HELP_QUCBCBS1_.hta | c042f1d91619e9b4f91bf1e1b78fee85 | 14 |

| 3. | _HELP_HELP_HELP_RSHI_.hta | a46e5f2ce8a20bbb8548959debb9ac0c | 10 |

| 4. | _HELP_HELP_HELP_STOV8H1_.hta | 1632ca0953d5499bf251455159a80ea0 | 6 |

| 5. | _HELP_HELP_HELP_ND8FZ.hta | 041ef4b6a12e0b3165172884301b0d1e | 5 |

| 6. | _HELP_HELP_HELP_Z49XU_.hta | 243d0fd4f4bee5f11698c20d43b958ff | 4 |

| 7. | _HELP_HELP_HELP_XJ7UC8.hta | 4ab1a256a5115d00fa7a3222936ddc03 | 3 |

| 8. | _HELP_HELP_HELP_WMB7F1L.hta | 9befacccf34d60ad1f141e531ddbba52 | 3 |

| 9. | _HELP_HELP_HELP_XFCV_.hta | 01ec9e50d17de043a23997d6562293ad | 3 |

| 10. | _HELP_HELP_HELP_2AK4U21_.hta | 55790c64ce1ff75647d5cadcadf3876e | 3 |

| 11. | _HELP_HELP_HELP_3NNARI.hta | 0ef13a9213c456db231825061eec294c | 2 |

| 12. | _HELP_HELP_HELP_L41VV_.hta | c63b4a524713e4c5f3802463cb46dab8 | 2 |

| 13. | _READ_THI$_FILE_L81EB65A_.hta | 2a6828d2ba37bb97efb4773619b80715 | 2 |

| 14. | _HELP_HELP_HELP_KJ2P.hta | 6689ad9f43ab19a1ccfad9db6a16b772 | 1 |

| 15. | _HELP_HELP_HELP_IGTRU.hta | c1ea46e1877d089983a4d9060997b04f | 1 |

| 16. | _HELP_HELP_HELP_5B3HEZ6.hta | b10e6f69d0c16008410b5c8cfaae0138 | 1 |

| 17. | _HELP_HELP_HELP_8EWN8.hta | 6f59455817d32c34ae35aac63043f285 | 1 |

| 18. | _HELP_HELP_HELP_2R9I63OS.hta | a2daec078c54bb6bc5e96038a1506f2c | 1 |

| 19. | _HELP_HELP_HELP_UYUR4YE.hta | bc0c75128b9cbc02c8c053c1155fb6d9 | 1 |

| 20. | _HELP_HELP_HELP_CKJ4GL.hta | 99d3fc208d3623107cfb18a9069e23bd | 1 |

| 21. | _HELP_HELP_HELP_SUXEZY_.hta | 5190e890725bf431ba44001e190c70f5 | 1 |

| 22. | _HELP_HELP_HELP_GLP9_.hta | 5f7533c663ddb4c0ae4dbbaafb50d491 | 1 |

| 23. | _HELP_HELP_HELP_HUUKTW_.hta | 0224da72bc3638b351cf509cdfc443c2 | 1 |

| 24. | _READ_THI$_FILE_DB3DT9_.hta | 7476a75b0680d99f5338b886bc7def62 | 1 |

| 25. | wP6fT.exe | 731279e3c09f8e52a849c0a9c1043bb5 | 1 |

| 26. | cmdkey.exe | 27cf39d205567505d840391e4761a7a0 | 1 |

| 27. | u.exe | 3dabcb3463ab266e734c83285c977106 | 0 |