Cerbère

Parfois, au lieu d'utiliser leurs propres outils de piratage dans diverses opérations menaçantes, les cybercriminels choisissent plutôt de les vendre en tant que service. Cette tendance est appelée malware-as-a-service et est plutôt populaire dans le monde de la cybercriminalité. De cette façon, même les personnes sans compétences techniques peuvent exploiter une menace et générer des revenus sur le dos d'utilisateurs innocents. Récemment, des chercheurs en logiciels malveillants ont découvert un nouveau logiciel malveillant en tant que service proposé sur un forum de piratage. Cette menace s'appelle Cerberus et aurait été proférée dans la Fédération de Russie. Cerberus est un cheval de Troie bancaire basé sur Android avec des capacités impressionnantes pour collecter des données importantes et éviter les logiciels de débogage de logiciels malveillants.

Parfois, au lieu d'utiliser leurs propres outils de piratage dans diverses opérations menaçantes, les cybercriminels choisissent plutôt de les vendre en tant que service. Cette tendance est appelée malware-as-a-service et est plutôt populaire dans le monde de la cybercriminalité. De cette façon, même les personnes sans compétences techniques peuvent exploiter une menace et générer des revenus sur le dos d'utilisateurs innocents. Récemment, des chercheurs en logiciels malveillants ont découvert un nouveau logiciel malveillant en tant que service proposé sur un forum de piratage. Cette menace s'appelle Cerberus et aurait été proférée dans la Fédération de Russie. Cerberus est un cheval de Troie bancaire basé sur Android avec des capacités impressionnantes pour collecter des données importantes et éviter les logiciels de débogage de logiciels malveillants.

Table des matières

Pas cher et mis à jour régulièrement

Contrairement au cheval de Troie bancaire populaire Anubis , le cheval de Troie bancaire Cerberus est plutôt bon marché, ce qui est susceptible de lui attirer immédiatement une attention considérable. De plus, le créateur du cheval de Troie Cerberus s'assure de mettre à jour régulièrement l'outil de piratage, ce qui rendra ce malware-as-a-service encore plus attrayant pour les acheteurs potentiels.

Cette semaine dans Malware Ep8: le verrouillage de COVID-19 provoque une augmentation des escroqueries en télétravail #thisweekinmalware

Superpositions d’hameçonnage

Le cheval de Troie bancaire Cerberus s'appuie sur des superpositions de phishing d'affichage lorsque l'utilisateur tente d'interagir principalement avec une application bancaire légitime. Ce cheval de Troie dispose également d'un module enregistreur de frappe, qui permettra à ses opérateurs de collecter des données de la victime, telles que les noms d'utilisateur et les mots de passe pour divers comptes. En outre, cette menace peut également collecter la liste de contacts de l'utilisateur.

Cerberus Hackers cherche à modifier les paramètres de l’appareil et à promouvoir les logiciels malveillants via les médias sociaux

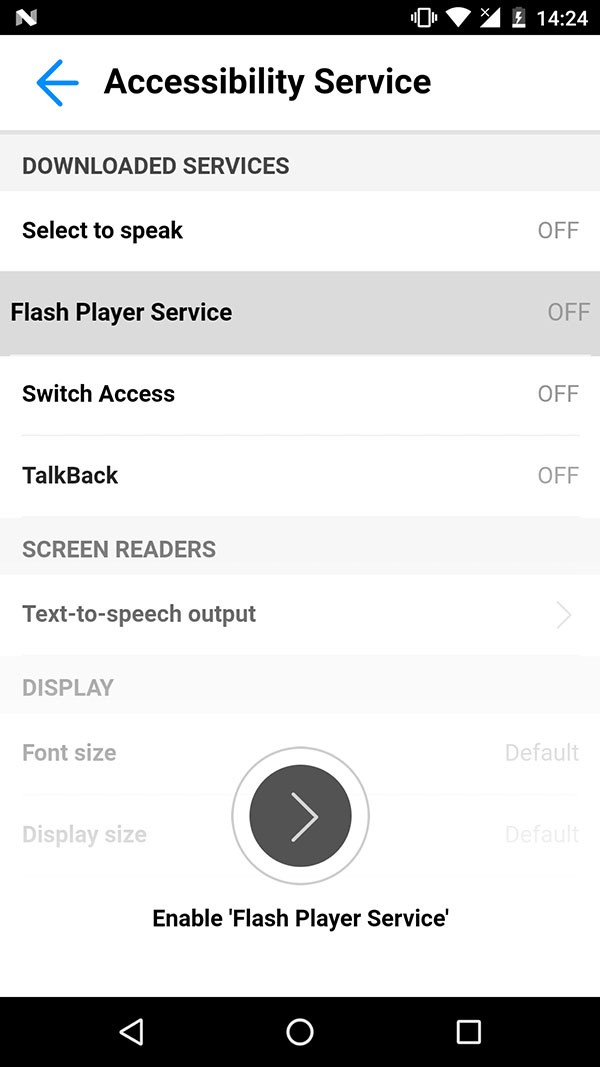

Le code sous-jacent qui permet à Cerberus d'accéder à un appareil infecté commence par la modification des services d'accessibilité des appareils Android pour certains privilèges, comme indiqué dans l'image ci-dessous.

Appareil Android infecté par Cerberus dont les paramètres de service d'accessibilité sont modifiés – Source : Threatfabric.com

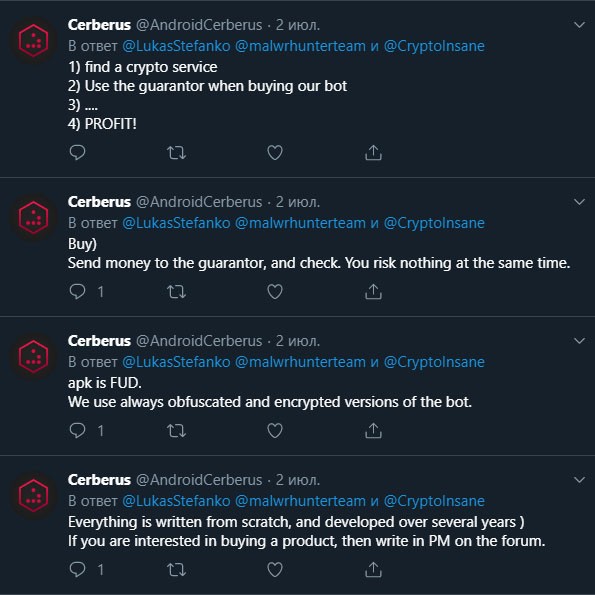

Il a été découvert par plusieurs chercheurs en sécurité que les acteurs de la menace derrière le malware bancaire Cerberus ont un compte Twitter officiel qui a été utilisé dans le passé pour promouvoir le contenu et le contenu multimédia pour diffuser le malware. La capture d'écran ci-dessous provient de leur compte Twitter d'une récente campagne publicitaire.

Image du compte Twitter et des tweets des pirates Cerberus faisant la promotion de leurs logiciels malveillants – Source : Threatfabric.com

Nombre limité d’applications bancaires ciblées

Le nombre de sites Web et d'applications bancaires, que le cheval de Troie Cerberus a été programmé pour cibler est encore assez limité. Parmi elles, sept applications bancaires américaines, sept applications bancaires françaises et une application bancaire japonaise. Outre les applications bancaires, le cheval de Troie Cerberus compte également quinze applications non bancaires sur sa liste de cibles. La menace est capable de détecter lorsqu'un utilisateur ouvre l'une des applications de sa liste et l'inciterait à saisir ses identifiants de connexion dans une fausse superposition de phishing qui est presque identique à la superposition légitime du portail bancaire. Le cheval de Troie bancaire Cerberus peut également éviter l'authentification à deux facteurs, que de nombreux sites Web bancaires proposent comme mesure de sécurité supplémentaire.

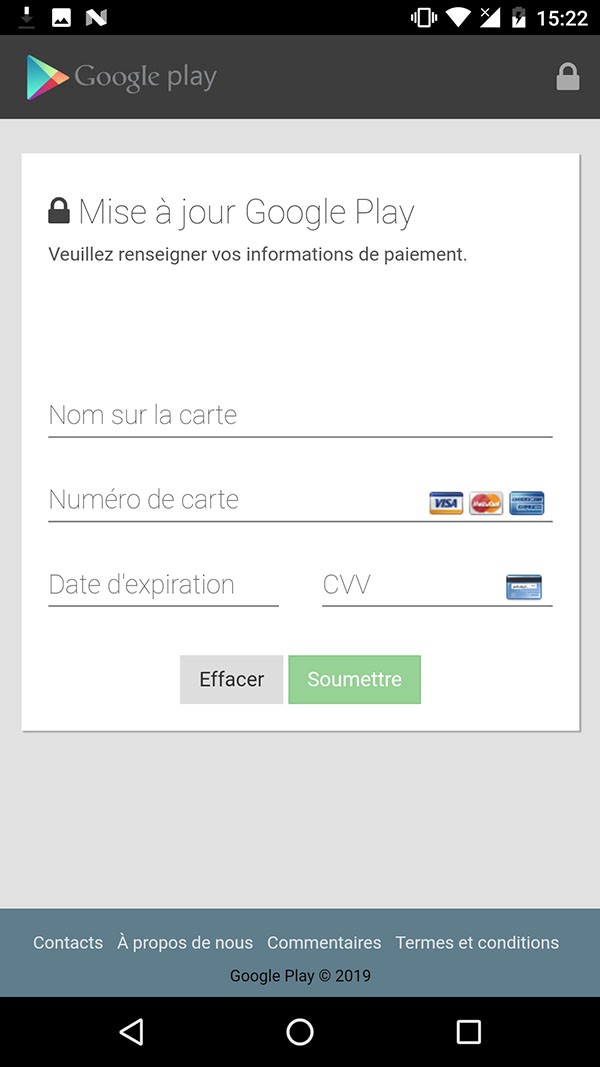

Les nombreuses actions intelligentes de Cerberus Trojan impliquent des superpositions Flash. Un tel processus consiste à cibler l'utilisateur en affichant une superposition Flash qui ressemble à un écran de connexion inoffensif, comme illustré dans l'image ci-dessous. Grâce à une telle superposition, Cerberus peut obtenir des coordonnées bancaires ou des informations de carte de crédit de la part de l'utilisateur qui peut ne pas soupçonner un problème car le formulaire d'affichage semble légitime. L'environnement sandbox peut inciter Cerberus à collecter ensuite les données et à exécuter ses fonctions malveillantes.

Exemple de formulaire de carte de superposition Flash à partir d'un appareil infecté par Cerberus - Source : Threatfabric.com

Pour éviter un environnement sandbox potentiel, le cheval de Troie bancaire Cerberus utilise une technique intéressante. Ce cheval de Troie vérifie s'il est exécuté sur un appareil légitime en utilisant l'un des capteurs chargés de compter les pas de l'utilisateur - s'il reste à zéro, le malware restera en sommeil. Cependant, si un certain nombre de pas effectués sont atteints, Cerberus poursuivra son activité néfaste.

Il est probable que de nombreux cyber-escrocs s'intéresseront à cette offre de malware en tant que service, et nous pourrions assister à une recrudescence d'attaques impliquant le cheval de Troie Cerberus dans un avenir proche. Les utilisateurs d'Android doivent cesser de sous-estimer l'importance de la sécurité de leurs appareils et s'assurer d'installer une application anti-malware légitime, qui protégera leurs appareils intelligents des menaces telles que le cheval de Troie bancaire Cerberus.