Wana Decrypt0r 2.0 Ransomware

Fiche d'évaluation menace

Tableau de bord des menaces EnigmaSoft

EnigmaSoft Threat Scorecards sont des rapports d'évaluation de différentes menaces de logiciels malveillants qui ont été collectés et analysés par notre équipe de recherche. Les tableaux de bord des menaces EnigmaSoft évaluent et classent les menaces à l'aide de plusieurs mesures, notamment les facteurs de risque réels et potentiels, les tendances, la fréquence, la prévalence et la persistance. Les cartes de pointage EnigmaSoft Threat sont mises à jour régulièrement sur la base de nos données et mesures de recherche et sont utiles pour un large éventail d'utilisateurs d'ordinateurs, des utilisateurs finaux à la recherche de solutions pour supprimer les logiciels malveillants de leurs systèmes aux experts en sécurité analysant les menaces.

Les tableaux de bord des menaces d'EnigmaSoft affichent une variété d'informations utiles, notamment :

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Niveau de gravité : le niveau de gravité déterminé d'un objet, représenté numériquement, sur la base de notre processus de modélisation des risques et de nos recherches, comme expliqué dans nos critères d'évaluation des menaces .

Ordinateurs infectés : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

Voir aussi Critères d'évaluation des menaces .

| Popularity Rank: | 8,282 |

| Niveau de menace: | 100 % (Haute) |

| Ordinateurs infectés : | 15,183 |

| Vu la première fois: | May 12, 2017 |

| Vu pour la dernière fois : | December 27, 2025 |

| Systèmes d'exploitation concernés: | Windows |

Wana Decrypt0r 2.0 Ransomware est une petite application développée par un administrateur chez sysnative.com aui sous le pseudonyme tom982 qui voulait enseigner à sa famille une leçon sur les ransomwares. tom982 a créé un ransomware fictif qui ressemblait à WannaCry (WannaDecrypt0r) Ransomware, qui a réussi à infecter plus d'une centaine de milliers d'ordinateurs pour deux semaines. Wana Decrypt0r 2.0 Ransomware créé par tom982 n'est pas un cheval de Troie, mais un exemple de plaisanterie pratique pour enseigner aux membres de sa famille à ne pas cliquer sur des fichiers suspects. Wana Decrypt0r 2.0 Ransomware est un petit programme qui affiche une image sur le bureau, qui est en fait une capture d'écran de la notification de rançon de WannaCry. L'image est affichée sur l'écran pendant dix secondes, puis un message apparaît disant:

'Heureusement pour vous, ce n'est qu'un test (que vous avez échoué). Vous devez faire très attention quand vous consultez des fichiers inconnus, même de moi. Appelez-moi.'

tom982 a envoyé Wana Decrypt0r 2.0 Ransomware sous forme d'un document Microsoft Word qui avait une extension double, par exemple -'Wedding flowers.docx.exe '. Les membres de la famille qui ont reçu le courrier électronique de tom982 et ont ouvert le fichier verraient une fenêtre pop-up de Contrôle de compte utilisateur (UAC) tout comme lorsqu'ils étaient infectés par une menace de codage standard. Ensuite, le document faux est chargé dans la mémoire RAM du système, et la note de rançon fictive apparaît sur l'écran. Il est compréhensible que les membres de la famille qui ont reçu l'e-mail de tom982 et qu'ils aient ouvert le document ci-joint n'aient pas été très enthousiastes à l'égard de la leçon "Ransomware 101", mais son point reste valable.

Les utilisateurs de PC ne doivent pas faire confiance aux documents qui ont une double extension et affichent une invite UAC. De plus, les documents texte qui vous invitent à exécuter une macro à partir d'un auteur non approuvé sont plus que susceptibles d'installer des menaces sur votre ordinateur. En cas de doute, vérifiez l'auteur et l'expéditeur du fichier. Vous devez vous assurer que vous avez également désactivé la fonctionnalité de la macro dans votre traitement de texte. En fin de compte, Wana Decrypt0r 2.0 Ransomware n'est pas une menace dont vous devez vous inquiéter, mais il sert d'exemple utile à la façon dont les menaces comme MoWare HFD Ransomware et 4rw5w Ransomware se propagent et envahissent les systèmes.

Table des matières

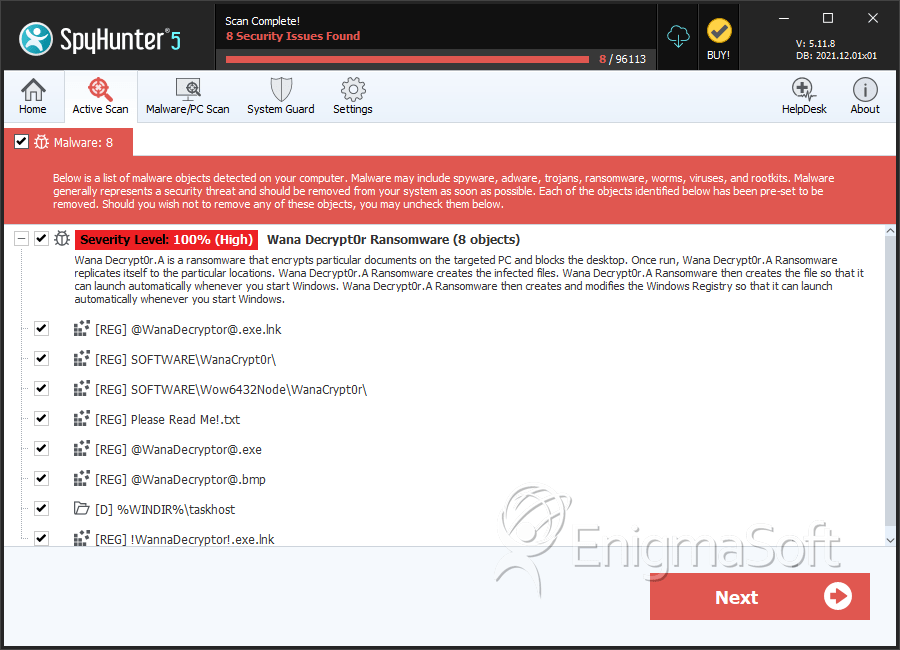

SpyHunter détecte et supprime Wana Decrypt0r 2.0 Ransomware

Détails des fichiers système

| # | Nom de fichier | MD5 |

Détections

Détections : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

|

|---|---|---|---|

| 1. | taskhcst.exe | 5c7fb0927db37372da25f270708103a2 | 104 |

| 2. | @WanaDecryptor@.exe | d724ea744f9056565c1dc235b8a37d3a | 3 |

| 3. | @WanaDecryptor@.exe.lnk | da694aa92d06c170e9bcebc540e3290f | 1 |

| 4. | 002f660b2867c78d57fa887549dd4df9ced41fc4e738f8d4a70e3cf555bd17c0.exe | 26b716a0017ea59f4a7e10f4045f8de6 | 0 |

| 5. | 0a73291ab5607aef7db23863cf8e72f55bcb3c273bb47f00edf011515aeb5894.exe | d5c0caf39de29dc769204d33e76c21fc | 0 |

| 6. | 0fc245e8a1134e31b7687fb7501faa05628813c87b9561ee26f2092cb76e5a36.exe | eac0133cec98c1338d721c6dff14128e | 0 |

| 7. | bb829a0394fb865eed381eb77ac9de039ad19e0f2318baaf9483b4f817250021.exe | cf7d967cf7f37075b74ae1956609f33b | 0 |

| 8. | bbf16aa9e9c3b697c1f4008a9087e2b3ed4298dbf62a607900d3b95324100327.exe | d2f5b8921d8b0ec80ca9d12a4628f4a0 | 0 |

| 9. | bc8136b40b4164afcbcb4e14f6fd54ca02275ff75b674eb6fd0a8f436f9b1181.exe | 05480f5a3237cb12416459c2660367b0 | 0 |

| 10. | c26e5eb8ec5b72e2c6368156f112f78906a57b393845233e727a8b2e3df790a4.exe | 0590e4be096701e650797f8969e3c2cf | 0 |

| 11. | c4291ec3eacfd145bbe75d7e7991753f4ea141768f6701e4bef4ca902ed58554.exe | aed6ed89e62f1cb059b5db200f30d203 | 0 |

| 12. | ca29de1dc8817868c93e54b09f557fe14e40083c0955294df5bd91f52ba469c8.exe | b0ad5902366f860f85b892867e5b1e87 | 0 |

| 13. | cd049fa3d5c193b82b13bc5c141696e7f862b448b9008a21c3c84030d5b00597.exe | d539b514ca46f0b33838a67778a4c92c | 0 |

| 14. | cd53771c1aa9d8b91d362feec69a03a02fbfcc8c922e2ed538854b77f9d806f2.exe | 994cfca9f4a14921684bd6a65997e22c | 0 |

| 15. | d849067bf9365d99088cbb935a98477cd38519e3ab8ac1bfe662588f8177d22d.exe | ae72a3d3b9ee295436ba281171c50538 | 0 |

| 16. | e28f2ee59621e1d9269213e2b5557b5066945774392b16bde3df9ad077bff107.exe | 03f75fc504c9845aaed29fdf66c13238 | 0 |

| 17. | e498f936eb56fb1f4300d973c1c869fa65e0ae368c74285dfc2feae3ae1a4f4e.exe | c1b5e18f78b644d5d59e8958fcfa8b0d | 0 |

| 18. | e5b9bfe333ee11538ae62cd9f34023d23e943970e771f74e088166e7c471166f.exe | 1eba841f8cb1d7703cecd5112bb2a3ea | 0 |

| 19. | e7a39735ee8777473c7405a70f470a0e00d6266d3126d3af59660e6a78dab2cf.exe | e8d2d6925c5581cff64670c829e5a473 | 0 |

| 20. | ea428033152445a507f4c1afb7734c8f801f27a687d8cb62bd8f393a2b0c466c.exe | 38a92fa34353ecb8777a8044248f56f2 | 0 |

| 21. | ea7974484b788d4c91044f32130159e1542bf079329179f4b1d42e93168dfdde.exe | 9873afd7cf2e1eb9e94bcbfc2dd74f40 | 0 |

| 22. | ec82b602d6389c4586730bd45302acf3366132ed63667cf8cfb24c7e72419fac.exe | b881c16467d6c3dbcb0b5a4db4d283ad | 0 |

| 23. | ed2e2be93f0dd70da08e6440521069931c0a9bbcaa1f64e88a6dd8b8953a72d7.exe | d38d30ed1bba3b9f76758eafcce71601 | 0 |

| 24. | f029548806c8074a36435241d5f5586cd7b37fc651dd2a9178e915d2cef27bae.exe | ac29e5bbe740c883baf1e83ba99eba85 | 0 |

| 25. | f5ea4c4f9a37bc84124a9ce114bb7b3dc7a35de498c6c50f457765cc7a3e7611.exe | 823564f14cdac838c31bbae713ff1ff6 | 0 |

| 26. | fecfd70406cbcd17fd17ccf4c635172249df13383d7f02fc9f0d3173da04a209.exe | a2592f41e67f1d0b9b795a3f4c71ad14 | 0 |

| 27. | home.exe | 4e259c5a7afe86eb08b45eead12d4af3 | 0 |

Détails de registre

Annuaires

Wana Decrypt0r 2.0 Ransomware peut créer le ou les répertoires suivants :

| %WINDIR%\taskhost |

| %userprofile%\desktop\WannaCry |

| %userprofile%\downloads\WannaCry |

Bulletin d'analyse

Informations générales

| Family Name: | Wana Decrypt0r Ransomware |

|---|---|

| Signature status: | No Signature |

Known Samples

Known Samples

This section lists other file samples believed to be associated with this family.|

MD5:

27bb6e665f203c1614daab07a64a5fe5

SHA1:

f292c121b8be5aaf22c2d31d675b0396e9263d0c

SHA256:

A2ECC681C8A95A83E80E165A55E9E1D32DAFBB0A8D17534BEDA12FCDB3AC4C1F

Taille du fichier:

3.78 MB, 3778886 bytes

|

Windows Portable Executable Attributes

- File doesn't have "Rich" header

- File doesn't have debug information

- File doesn't have exports table

- File doesn't have relocations information

- File doesn't have security information

- File is 32-bit executable

- File is either console or GUI application

- File is GUI application (IMAGE_SUBSYSTEM_WINDOWS_GUI)

- File is Native application (NOT .NET application)

- File is not packed

Show More

- IMAGE_FILE_DLL is not set inside PE header (Executable)

- IMAGE_FILE_EXECUTABLE_IMAGE is set inside PE header (Executable Image)

File Traits

- big overlay

- HighEntropy

- No Version Info

- x86

Block Information

Block Information

During analysis, EnigmaSoft breaks file samples into logical blocks for classification and comparison with other samples. Blocks can be used to generate malware detection rules and to group file samples into families based on shared source code, functionality and other distinguishing attributes and characteristics. This section lists a summary of this block data, as well as its classification by EnigmaSoft. A visual representation of the block data is also displayed, where available.| Total Blocks: | 270 |

|---|---|

| Potentially Malicious Blocks: | 134 |

| Whitelisted Blocks: | 136 |

| Unknown Blocks: | 0 |

Visual Map

? - Unknown Block

x - Potentially Malicious Block

Similar Families

Similar Families

This section lists other families that share similarities with this family, based on EnigmaSoft’s analysis. Many malware families are created from the same malware toolkits and use the same packing and encryption techniques but uniquely extend functionality. Similar families may also share source code, attributes, icons, subcomponents, compromised and/or invalid digital signatures, and network characteristics. Researchers leverage these similarities to rapidly and effectively triage file samples and extend malware detection rules.- Wana Decrypt0r.A

Files Modified

Files Modified

This section lists files that were created, modified, moved and/or deleted by samples in this family. File system activity can provide valuable insight into how malware functions on the operating system.| File | Attributes |

|---|---|

| c:\windows\tasksche.exe | Generic Write,Read Attributes |

Windows API Usage

Windows API Usage

This section lists Windows API calls that are used by the samples in this family. Windows API usage analysis is a valuable tool that can help identify malicious activity, such as keylogging, security privilege escalation, data encryption, data exfiltration, interference with antivirus software, and network request manipulation.| Category | API |

|---|---|

| Network Wininet |

|

| Service Control |

|

| Process Shell Execute |

|

Shell Command Execution

Shell Command Execution

This section lists Windows shell commands that are run by the samples in this family. Windows Shell commands are often leveraged by malware for nefarious purposes and can be used to elevate security privileges, download and launch other malware, exploit vulnerabilities, collect and exfiltrate data, and hide malicious activity.

C:\WINDOWS\tasksche.exe /i

|