LOCKFILE Ransomware

Fiche d'évaluation menace

Tableau de bord des menaces EnigmaSoft

EnigmaSoft Threat Scorecards sont des rapports d'évaluation de différentes menaces de logiciels malveillants qui ont été collectés et analysés par notre équipe de recherche. Les tableaux de bord des menaces EnigmaSoft évaluent et classent les menaces à l'aide de plusieurs mesures, notamment les facteurs de risque réels et potentiels, les tendances, la fréquence, la prévalence et la persistance. Les cartes de pointage EnigmaSoft Threat sont mises à jour régulièrement sur la base de nos données et mesures de recherche et sont utiles pour un large éventail d'utilisateurs d'ordinateurs, des utilisateurs finaux à la recherche de solutions pour supprimer les logiciels malveillants de leurs systèmes aux experts en sécurité analysant les menaces.

Les tableaux de bord des menaces d'EnigmaSoft affichent une variété d'informations utiles, notamment :

Classement : le classement d'une menace particulière dans la base de données des menaces d'EnigmaSoft.

Niveau de gravité : le niveau de gravité déterminé d'un objet, représenté numériquement, sur la base de notre processus de modélisation des risques et de nos recherches, comme expliqué dans nos critères d'évaluation des menaces .

Ordinateurs infectés : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

Voir aussi Critères d'évaluation des menaces .

| Niveau de menace: | 100 % (Haute) |

| Ordinateurs infectés : | 2 |

| Vu la première fois: | March 1, 2022 |

| Systèmes d'exploitation concernés: | Windows |

Le LOCKFILE Ransomware semble cibler principalement les utilisateurs russophones. La menace fonctionne comme prévu pour une menace de ransomware - d'abord, elle s'est infiltrée dans le système ciblé, puis elle analyse les fichiers présents sur la machine, avant de les chiffrer presque tous avec un algorithme cryptographique indéchiffrable.Le LOCKFILE Ransomware est une menace de la famille Xorist Ransomware.

Chaque fichier verrouillé de cette manière aura également '.LOCKFILE' ajouté à son nom d'origine en tant que nouvelle extension de fichier. Pour s'assurer que les victimes voient ses instructions, LOCKFILE affiche les messages demandant une rançon sous la forme de deux fenêtres contextuelles et d'un fichier "ДЕБЛОКИРОВКА ФАЙЛОВ.txt". Tous les trois sont en russeentièrement.

Table des matières

Aperçu des demandes

Les victimes qui n'ont pas installé le package de polices cyrilliques sur leurs systèmes peuvent rencontrer des erreurs lors de l'affichage de la demande de rançon. Il arrive souvent que la note affiche des symboles charabia et incompréhensibles. Une traduction approximative des notes révèle que les cybercriminels donnent à leurs victimes 24 heures pour établir la communication. Une fois cette période terminée, tous les fichiers cryptés seront censés être supprimés et ne seront plus récupérables. Les victimes peuvent également subir une perte de données si elles saisissent le mauvais code de déchiffrement plus de cinq fois. Apparemment, le seul moyen de contacter les attaquants est via leur adresse e-mail à "unlockmen@excite.com".

La note dans sa langue d'origine est :

' Внимание! На вашем компьютере,обнаружено нелицензионное

программное обеспечение.Доступ к вашим файлам запрещен !

Чтобы восстановить свои файлы и получить к ним доступ,

свяжитесь с нашим отделом безопасности UNLOCKMEN@EXCITE.COM

Идентификатор 86548764 (130)

Ваш компьютер поставлен на таймер самоуничтожения 24 часа, по истечении этого времени вся информация будет безвозвратно стёрта. У вас есть 5 попыток ввода кода. При превышении этого количества, все данные необратимо удаляться. Будьте внимательны при вводе кода !

Заранее благодарим за оплату ! Мы ценим ваш вклад в развитие инновационно-технического прогресса. '

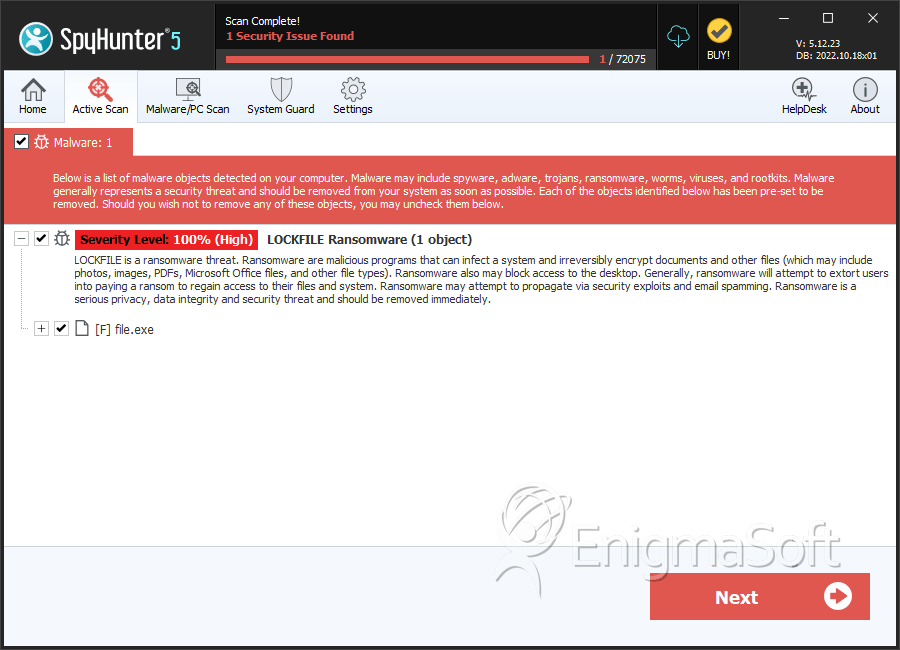

SpyHunter détecte et supprime LOCKFILE Ransomware

Détails des fichiers système

| # | Nom de fichier | MD5 |

Détections

Détections : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

|

|---|---|---|---|

| 1. | bf315c9c064b887ee3276e1342d43637d8c0e067260946db45942f39b970d7ce | 52e1fed4c521294c5de95bba958909c1 | 2 |