Dharma Ransomware

Fiche d'évaluation menace

Tableau de bord des menaces EnigmaSoft

EnigmaSoft Threat Scorecards sont des rapports d'évaluation de différentes menaces de logiciels malveillants qui ont été collectés et analysés par notre équipe de recherche. Les tableaux de bord des menaces EnigmaSoft évaluent et classent les menaces à l'aide de plusieurs mesures, notamment les facteurs de risque réels et potentiels, les tendances, la fréquence, la prévalence et la persistance. Les cartes de pointage EnigmaSoft Threat sont mises à jour régulièrement sur la base de nos données et mesures de recherche et sont utiles pour un large éventail d'utilisateurs d'ordinateurs, des utilisateurs finaux à la recherche de solutions pour supprimer les logiciels malveillants de leurs systèmes aux experts en sécurité analysant les menaces.

Les tableaux de bord des menaces d'EnigmaSoft affichent une variété d'informations utiles, notamment :

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Niveau de gravité : le niveau de gravité déterminé d'un objet, représenté numériquement, sur la base de notre processus de modélisation des risques et de nos recherches, comme expliqué dans nos critères d'évaluation des menaces .

Ordinateurs infectés : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

Voir aussi Critères d'évaluation des menaces .

| Popularity Rank: | 20,339 |

| Niveau de menace: | 100 % (Haute) |

| Ordinateurs infectés : | 26,331 |

| Vu la première fois: | November 17, 2016 |

| Vu pour la dernière fois : | October 24, 2025 |

| Systèmes d'exploitation concernés: | Windows |

Le Dharma Ransomware est un cheval de Troie de cryptage ransomware utilisé pour extorquer les utilisateurs d'ordinateurs. De nombreux ordinateurs dans le monde ont été infectés par le Dharma Ransomware. Le Dharma Ransomware semble cibler uniquement les répertoires à l'intérieur du répertoire Users sur Windows, les fichiers cryptés recevant le suffixe [bitcoin143@india.com] .dharma ajouté à la fin de chaque nom de fichier. Les variantes du Dharma Ransomware n'auront parfois pas de note de rançon. Le Dharma Ransomware n'empêche pas l'ordinateur affecté de fonctionner correctement, mais chaque fois qu'un fichier est ajouté aux répertoires ciblés, il sera crypté à moins que l'infection Dharma Ransomware ne soit supprimée.

Table des matières

Le Dharma Ransomware peut changer son nom

Certains utilisateurs d'ordinateurs ont signalé que le fichier utilisé pour fournir le Dharma Ransomware peut également être nommé `` skanda.exe '', bien que cela dépende de la variante utilisée dans l'attaque. Une fois que le Dharma Ransomware a chiffré un fichier, il ne sera plus lisible par les applications de la victime tant qu'il ne sera pas déchiffré. Malheureusement, pour décrypter les fichiers qui ont été affectés par le Dharma Ransomware, il est nécessaire d'avoir la clé de décryptage, que les personnes responsables du Dharma Ransomware conserveront jusqu'à ce que la victime paie une rançon. Une variante différente du Dharma Ransomware est contenue dans un dossier nommé «opFirlma», qui contenait l'application «plinck.exe». Il est fort probable que ceux-ci soient générés aléatoirement. Certaines variantes du Dharma Ransomware comprendront une note de rançon contenue dans un fichier texte nommé `` README.txt '', qui délivrera le message suivant:

'ATTENTION!

Pour le moment, votre système n'est pas protégé.

Nous pouvons le réparer et restaurer des fichiers.

Pour restaurer le système, écrivez à cette adresse:

bitcoin143@india.com »

Comment fonctionne l’infection Dharma Ransomware

Les analystes de la sécurité PC soupçonnent que le Dharma Ransomware est l'une des nombreuses variantes de la tristement célèbre famille Crysis Ransomware , responsable de nombreuses attaques depuis l'été 2016. Le Dharma Ransomware et ses variantes semblent être distribués à l'aide de pièces jointes corrompues qui exploiteront souvent vulnérabilités dans les macros sur l'ordinateur de la victime. Il est possible que le Dharma Ransomware soit toujours en cours de développement car certains échantillons du Dharma Ransomware semblent être incomplets, souvent ne contenant pas de notes de rançon ou d'autres fonctions de base de ces attaques. L'infection Dharma Ransomware est assez typique de ces attaques de cryptage par ransomware. Le Dharma Ransomware utilise le cryptage AES-256 pour prendre en charge les données de la victime, empêchant les utilisateurs d'ordinateurs d'accéder à leurs fichiers. Les attaques de Dharma Ransomware cibleront les répertoires suivants:

- % UserProfile% \ Desktop

- % UserProfile% \ Downloads

- % UserProfile% \ Documents

- % UserProfile% \ Images

- % UserProfile% \ Musique

- % UserProfile% \ Vidéos

Gérer le Dharma Ransomware

Les analystes de la sécurité PC déconseillent vivement aux utilisateurs d'ordinateurs de payer la rançon Dharma Ransomware. Il est très peu probable que les personnes responsables du Dharma Ransomware fournissent les moyens de décrypter les fichiers infectés, en particulier dans le cas du Dharma Ransomware, où il est clairement encore en cours de développement. En fait, il est tout aussi probable que les personnes responsables de l'attaque Dharma Ransomware demanderont simplement à la victime de payer plus d'argent ou ignoreront simplement les demandes de la victime.

Comme pour la plupart des chevaux de Troie ransomwares à chiffrement, la meilleure solution à l'attaque est de prendre des mesures pour établir un bon système de sauvegarde. De cette façon, les utilisateurs d'ordinateurs peuvent récupérer d'une attaque Dharma Ransomware en restaurant leurs fichiers à partir de la copie de sauvegarde, sans avoir à payer la rançon. En fait, si la sauvegarde de fichiers devient une pratique courante et répandue, des attaques comme le Dharma Ransomware cesseront probablement d'exister, car les personnes responsables de ces menaces n'auront plus aucun moyen de forcer les utilisateurs d'ordinateurs à payer la rançon pour retrouver l'accès à leurs propres fichiers. Les analystes de logiciels malveillants conseillent également aux utilisateurs d'ordinateurs de faire preuve de prudence lors du traitement des e-mails, car le Dharma Ransomware peut se propager via des pièces jointes corrompues.

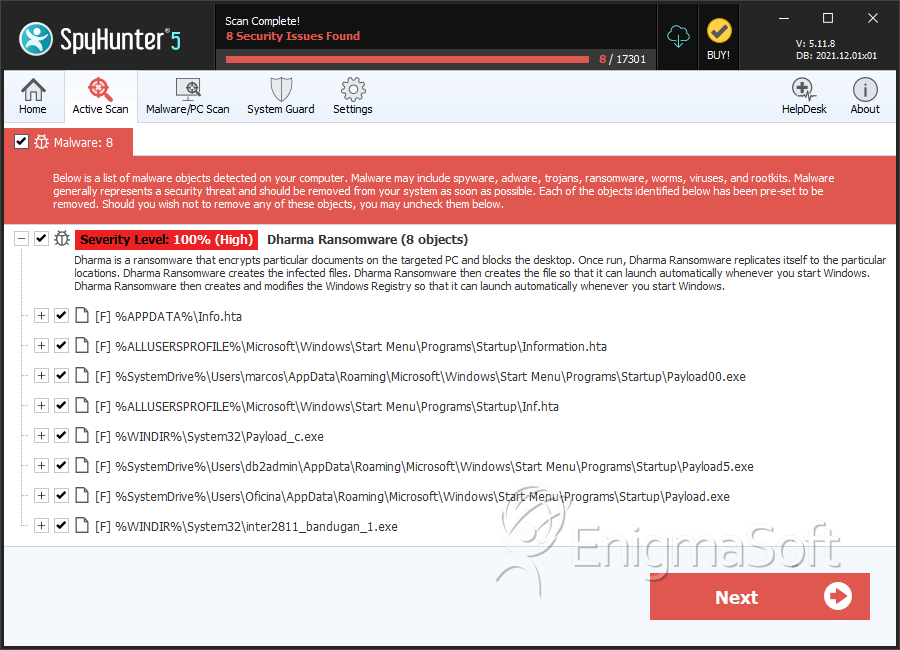

SpyHunter détecte et supprime Dharma Ransomware

Détails des fichiers système

| # | Nom de fichier | MD5 |

Détections

Détections : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

|

|---|---|---|---|

| 1. | Payload00.exe | faccdfb32516a9c2dbe714a73712b764 | 104 |

| 2. | Information.hta | 16ccedd463222fbfa8b7e2678d892a7c | 51 |

| 3. | Inf.hta | 1bf867566ccfc201dcf9688a9a21d80b | 46 |

| 4. | Payload5.exe | b097e84cd3abd15f564f1e0b77cb2d50 | 26 |

| 5. | inter2811_bandugan_1.exe | 703c42e5456731444cf68cc27fdfbe96 | 24 |

| 6. | explorer.exe | 674bfb3719ce1b9d30dd906c20251090 | 22 |

| 7. | setap28.exe | 1e1bf7697917466739cb5d8c9b31f7d3 | 19 |

| 8. | Payload(1)_c.exe | 7fb036338464c8dcf226c8b269227b65 | 17 |

| 9. | Payload2.exe | a9f94a2a8501bf15d8ac1eef95cce3e4 | 16 |

| 10. | Payload0.exe | 17bf92deca1953c6ebf2aafb5bf8ebf1 | 15 |

| 11. | Info.hta | 6dddb8c4f20b570a0200beca9bb1f7f2 | 12 |

| 12. | payload.exe | d1487253cee49b68aebae1481e34f8fd | 11 |

| 13. | setap30.exe | eb39803ca6b4540d3001562e07e30ed7 | 10 |

| 14. | setap2.exe | b57d4e839a2f367c64c93ac0860c933c | 10 |

| 15. | Payload31.exe | db2a372dfcaa0dbba4aaff2eaeb5e516 | 9 |

| 16. | Payload30.exe | f6fafa7b9508f9f03ed6c8e4f43f3bb4 | 8 |

| 17. | Payload12.exe | d8f6ff36e853b4ea86b7d8b771ea2a89 | 8 |

| 18. | payload_CHKS26_c.exe | 52d740c82f8d0437cf877d688c7a91a7 | 8 |

| 19. | Payloadn_c.exe | 8d88bb7595cc40e311740c9487684020 | 7 |

| 20. | Payload03.exe | cdc19024a2e99c62987dc2c29b7c4322 | 7 |

| 21. | setap00.exe | 5c2fda3a416193055cc02a6cc6876ca7 | 3 |

| 22. | 1801.exe | 44d550f8ac8711121fe76400727176df | 3 |

| 23. | setap_c.exe | 72ec9b3d1079d3236481a626295a9bb6 | 1 |