Ransomware Tuborg

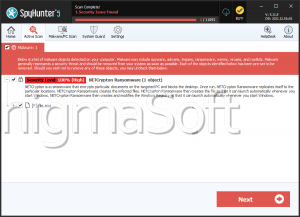

Lors de l'analyse du malware Tuborg, il a été découvert que ce logiciel nuisible entre dans la catégorie des ransomwares. Malgré son nom, Tuborg n'a aucun lien avec la brasserie Tuborg. Comme un ransomware classique, Tuborg est spécialement conçu pour crypter les fichiers stockés sur le système d'une victime. Parallèlement au cryptage des fichiers, Tuborg modifie le fond d'écran du bureau et présente une demande de rançon nommée « #tuborg-Help.txt » pour communiquer avec la victime.

De plus, Tuborg modifie les noms de fichiers en ajoutant une adresse e-mail et l'extension « .tuborg ». Par exemple, un fichier initialement nommé « 1.doc » serait renommé « 1.doc.[Hiit9890@cyberfear.com].tuborg », tandis que « 2.pdf » deviendrait « 2.pdf.[Hiit9890@cyberfear.com].tuborg. com].tuborg'. Selon les chercheurs, Tuborg est identifié comme une variante du Proton Ransomware , indiquant un lien avec cette famille de ransomware existante.

Le Ransomware Tuborg peut empêcher les victimes d'accéder à leurs propres données

La demande de rançon laissée par Tuborg Ransomware avertit les victimes que tous leurs fichiers ont été cryptés à l'aide des algorithmes AES et ECC. Il souligne que la récupération de ces fichiers sans le service de décryptage fourni par les attaquants est pratiquement impossible. La note exige explicitement le paiement d’une rançon en échange du logiciel de décryptage nécessaire pour retrouver l’accès aux fichiers cryptés et la promesse de détruire les données récoltées.

De plus, la demande de rançon tente de rassurer les victimes en proposant le décryptage gratuit d'un petit fichier pour démontrer leurs capacités. Les informations de contact sont fournies pour la communication avec les attaquants, accompagnées d'une mise en garde contre la demande d'aide auprès d'entreprises de récupération professionnelles. Les victimes sont invitées à agir rapidement pour minimiser le montant de la rançon et sont averties que la suppression ou la modification de fichiers cryptés pourrait compliquer ou entraver le processus de décryptage.

Les ransomwares utilisent des algorithmes de chiffrement sophistiqués qui empêchent efficacement les victimes d'accéder à leurs fichiers, à moins qu'elles ne possèdent les outils de décryptage spécifiques fournis par les attaquants. Cependant, il est crucial de noter que les cybercriminels responsables des attaques de ransomwares ne respectent pas toujours leur part du marché en fournissant des outils de décryptage, même après avoir reçu le paiement. Par conséquent, les experts déconseillent fortement de payer une rançon aux auteurs de ransomwares en raison des risques inhérents et des incertitudes impliqués.

Ne prenez pas de risques avec la sécurité de vos données et de vos appareils

La protection des appareils et des données contre les menaces de ransomware nécessite une approche proactive et le respect des meilleures pratiques en matière de cybersécurité. Voici les mesures clés que les utilisateurs sont fortement encouragés à prendre :

En appliquant ces mesures, les utilisateurs peuvent neutraliser considérablement le risque d'être victime d'attaques de ransomware et mieux défendre leurs appareils et leurs données contre les cybermenaces. De plus, dans le paysage numérique actuel, il est crucial de maintenir un état d'esprit proactif et soucieux de la sécurité.