QRYPT Ransomware

QRYPT menace un ransomware conçu pour crypter les fichiers des victimes, les rendant inaccessibles jusqu'à ce qu'une rançon soit payée. Cette variante du ransomware est connue pour ses techniques de cryptage avancées et ses méthodes de propagation furtive. En effet, ce logiciel nuisible est spécifiquement créé pour crypter des fichiers, puis modifier leurs noms de fichiers en ajoutant une extension unique : « .qrypt ». De plus, il fournit également une demande de rançon intitulée « Lisez-moi Comment récupérer.txt ». Pour illustrer comment QRYPT effectue son processus de renommage de fichiers, il modifie des fichiers, tels que « 1.jpg » en « 1.jpg.qrypt » et « 2.png » en « 2.png.qrypt ». Ce modèle se poursuit pour chaque fichier concerné.

Table des matières

Le Ransomware QRYPT verrouille les données sur les appareils infectés

La demande de rançon de QRYPT Ransomware indique que les données de la victime ont été cryptées et ne peuvent être déchiffrées qu'avec l'aide des attaquants. Pour restaurer des fichiers, la victime est invitée à obtenir un outil de décryptage auprès des attaquants. La note prévient également que si les attaquants l'ignorent, ils publieront les données de la victime sur le Dark Web.

De plus, la demande de rançon explique que pour contacter les attaquants, la victime doit télécharger le navigateur TOR et accéder à son site Web en utilisant l'identifiant et le mot de passe fournis. La note met en garde contre la modification ou la récupération indépendante de fichiers, car cela pourrait les rendre irrécupérables.

Comment procéder suite à une attaque de ransomware ?

Dans le paysage numérique actuel, il est crucial que les victimes d'attaques de ransomware comprennent les conséquences désastreuses de succomber aux exigences des acteurs de la menace. Bien qu’il puisse sembler que payer la rançon soit la solution la plus simple, il faut savoir que rien ne peut garantir que les attaquants fourniront réellement un outil de décryptage. De plus, cette ligne de conduite peut entraîner d’importantes pertes financières et de données, aggravant ainsi une situation déjà pénible.

Il est utile de reconnaître que le décryptage des fichiers cryptés par un ransomware est une tâche extrêmement complexe, rarement réalisable sans l’implication directe des attaquants eux-mêmes. Cela signifie que les victimes sont essentiellement impuissantes dans leur quête pour retrouver l’accès à leurs précieuses données, et payer la rançon devient une proposition encore plus risquée.

Compte tenu de ces probabilités stupéfiantes, il est impératif que les victimes concentrent leurs efforts sur l’élimination des ransomwares de leurs systèmes compromis. Ce faisant, ils peuvent non seulement empêcher de futurs cryptages, mais également protéger les autres ordinateurs connectés à leur réseau local contre les attaques similaires.

En fin de compte, la décision de ne pas payer la rançon donne la priorité à la sécurité et à l’intégrité à long terme plutôt qu’à la commodité à court terme. Les victimes doivent rester vigilantes, demander l’aide d’un professionnel et explorer d’autres voies de récupération de données. En restant informés et en prenant des mesures proactives, les individus et les organisations peuvent renforcer leur résilience face à la menace toujours imminente des attaques de ransomwares.

Protéger vos appareils contre les menaces de ransomware

Pour défendre les appareils et les données contre les attaques de ransomwares, les utilisateurs doivent adopter une stratégie de sécurité complète :

- Sauvegardes régulières : protégez vos données en les sauvegardant régulièrement sur un disque dur autonome ou un stockage cloud. Assurez-vous de garder vos sauvegardes à jour.

- Sauvegardes hors ligne : Pour protéger vos données même si votre système est infecté par un ransomware, il est crucial de conserver au moins une copie de sauvegarde hors ligne.

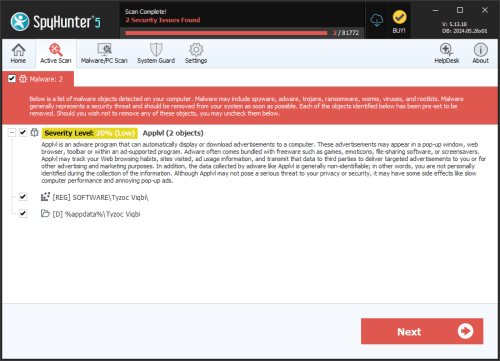

- Utilisez un logiciel de sécurité : protégez vos appareils en installant un logiciel antivirus et anti-malware réputé. Gardez ces outils à jour et exécutez régulièrement des analyses du système.

- Pare-feu : activez et configurez un pare-feu pour empêcher tout accès non autorisé à votre réseau et à vos appareils.

- Gardez le logiciel à jour : corrigez les vulnérabilités que les ransomwares peuvent exploiter en mettant régulièrement à jour votre système d'exploitation. Assurez-vous que toutes les applications, y compris les navigateurs Web et les plugins, sont également à jour avec les derniers correctifs de sécurité.

- Mettez en œuvre la sécurité des e-mails : réduisez le risque de ransomware en utilisant des filtres anti-spam robustes capables de détecter et de bloquer les e-mails de phishing. Soyez prudent lorsque vous traitez les pièces jointes et les liens des e-mails, surtout s'ils proviennent de sources inconnues ou suspectes.

- Pratiquez une navigation sécurisée : visitez uniquement des sites Web dédiés et ne cliquez pas sur les publicités pop-up et ne téléchargez pas de fichiers à partir de sites non fiables. Utilisez des bloqueurs de publicités pour minimiser le risque de publicités malveillantes pouvant conduire à des infections par ransomware.

- Limiter les privilèges des utilisateurs : adhérez au principe du moindre privilège en attribuant aux utilisateurs les autorisations minimales nécessaires pour leurs tâches. Évitez d'utiliser des comptes dotés de privilèges administratifs pour les activités quotidiennes. Activez le contrôle de compte d'utilisateur (UAC) pour empêcher les modifications non autorisées de votre système.

- Éduquez-vous et votre équipe : sensibilisez davantage vous et votre équipe aux risques liés aux ransomwares et à l'importance des meilleures pratiques en matière de cybersécurité. Élaborer et communiquer un plan de réponse aux incidents en cas d’attaque de ransomware.

- Désactiver le protocole de bureau à distance (RDP) : si cela n'est pas nécessaire, désactivez RDP. Si nécessaire, sécurisez-le avec des mots de passe forts, une authentification à deux facteurs et limitez les adresses IP pouvant y accéder.

- Surveiller l'activité du réseau et du système : surveillez régulièrement les journaux système et les alertes pour détecter toute activité suspecte pouvant indiquer une attaque de ransomware. Mettez en œuvre des systèmes de détection et de prévention des invasions pour identifier et arrêter les menaces potentielles.

En mettant en œuvre ces mesures, les utilisateurs sont susceptibles de réduire considérablement le risque d'être victime d'infections par ransomware et d'assurer la sécurité de vos appareils et de vos données.

La demande de rançon complète générée par QRYPT Ransomware est :

'[ Hello, Victim's Name ]

BY QRYPT\n"www.gram,ggragrgra

What happened?

Your data has been encrypted. We used robust encryption algorithms, making it impossible to decrypt your data without our help.

However, you can restore everything by acquiring a decoder program from us. This program will restore all your encrypted data.

Follow our instructions below, and you will retrieve all your data.

If you continue to ignore this message, we will report the hack to the mainstream media and publish your data on the dark web.What guarantees?

We value our reputation. If we fail to fulfill our obligations, no one will pay us, and this is not in our interest.

Our decryption software is thoroughly tested, and we guarantee that it will decrypt your data. We will also provide guidance on how to use it.

We guarantee to decrypt up to 03 files for free. Visit our website and contact us.What information was compromised?

We have copied over 50 GB from your network. Here are some proofs, for additional confirmations.

If you ignore us, the information will be disclosed to the public.

ProofsHow to contact us?

Download the TOR browser (TOR).

Access our website (QRYPT).

RoomID: -

Password: -

!!! DANGER !!!

DO NOT MODIFY or attempt to RECOVER any files on your own. If you corrupt any file, the decryption software WILL NOT be able to RESTORE THEM.

!!! DANGER !!!'