HC6 Ransomware

Fiche d'évaluation menace

Tableau de bord des menaces EnigmaSoft

EnigmaSoft Threat Scorecards sont des rapports d'évaluation de différentes menaces de logiciels malveillants qui ont été collectés et analysés par notre équipe de recherche. Les tableaux de bord des menaces EnigmaSoft évaluent et classent les menaces à l'aide de plusieurs mesures, notamment les facteurs de risque réels et potentiels, les tendances, la fréquence, la prévalence et la persistance. Les cartes de pointage EnigmaSoft Threat sont mises à jour régulièrement sur la base de nos données et mesures de recherche et sont utiles pour un large éventail d'utilisateurs d'ordinateurs, des utilisateurs finaux à la recherche de solutions pour supprimer les logiciels malveillants de leurs systèmes aux experts en sécurité analysant les menaces.

Les tableaux de bord des menaces d'EnigmaSoft affichent une variété d'informations utiles, notamment :

Classement : le classement d'une menace particulière dans la base de données des menaces d'EnigmaSoft.

Niveau de gravité : le niveau de gravité déterminé d'un objet, représenté numériquement, sur la base de notre processus de modélisation des risques et de nos recherches, comme expliqué dans nos critères d'évaluation des menaces .

Ordinateurs infectés : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

Voir aussi Critères d'évaluation des menaces .

| Niveau de menace: | 100 % (Haute) |

| Ordinateurs infectés : | 1 |

| Vu la première fois: | November 30, 2017 |

| Vu pour la dernière fois : | July 23, 2019 |

| Systèmes d'exploitation concernés: | Windows |

HC6 Ransomware est un nom que les experts en cybersécurité et les utilisateurs de PC malchanceux associent à un cheval de Troie de type encodeur de données. Le cheval de Troie HC6 Ransomware a été signalé par un chercheur de malware nommé Michael Gillespie le 28 novembre 2017. Il semble que la menace s'infiltre dans les systèmes ciblés via documents Microsoft Word corrompus. Le programme est enregistré pour fonctionner comme 'hc6.exe' sur les dernières versions de Windows. Malheureusement, HC6 Ransomware supprime les clichés instantanés créés par Windows pour paralyser les fonctions de récupération natives de votre PC. Le projet HC6 Ransomware n'a pas de liens avec des kits de construction Ransomware documentés comme HiddenTear, EDA2 et Cerber.

Cependant, la menace fonctionne de la même manière que MaxiCrypt Ransomware et Katafrack Ransomware. Les objets tels que livres électroniques, texte, présentations, images, feuilles de calcul, audio, vidéo, bases de données et fichiers PDF sont chiffrés avec une clé de chiffrement unique pour chaque PC infecté. Les objets cryptés portent l'extension '.fucku' et quelque chose comme 'Dengue fever.pptx' est renommé 'Dengue fever.pptx.fucku'. Les opérateurs de HC6 Ransomware offrent une aide pour décoder les données corrompues en échange de 2500 USD transférés à leur adresse de portefeuille Bitcoin. Cela signifie que les utilisateurs de PC infectés doivent acheter 0.25275 BTC et les envoyer à une adresse de portefeuille particulière. Les demandes de rançon sont présentées via 'recover_your_fies.txt', qui se trouve sur le bureau de la machine piratée, la note se lit comme suit:

'TOUS VOS FICHIERS étaient chiffrés.

POUR RESTAURER CE DOSSIER, VOUS DEVEZ ENVOYER A CETTE ADRESSE 2500 $ BTC POUR TOUS LES RÉSEAUX

[BTC PORTFEUILLE] APRÈS LE PAIEMENT ENVOYÉ EMAIL nullforwarding@qualityservice.com

POUR INSTALLATION POUR DECRIPTER

NE PAS ETEINDRE VOTRE ORDINATEUR, A MOINS QU'IL NE TOMBERA EN PANNE'

Certains utilisateurs de PC peuvent envisager d'écrire un e-mail aux escrocs informatiques et d'entamer des négociations via le compte de messagerie 'nullforwarding@qualityservice.com'. Nous n'encourageons pas les utilisateurs à s'adresser à l'équipe de HC6 Ransomware car le paiement de la rançon n'est pas un choix qui garantirait le succès du déchiffrement de vos données. Heureusement, les analystes de logiciels malveillants ont réussi à pirater HC6 Ransomware et ont publié un décrypteur gratuit pour le public. Vous pouvez utiliser votre fournisseur de services de recherche préféré pour rechercher 'hc6Decrypter.zip' ou accéder directement à la page de Michael Gillespie sur Twitter. Vous devez supprimer HC6 Ransomware avant de charger le décrypteur. Les moteurs AV reconnaissent les objets liés à HC6 Ransomware comme:

- Artemis!2510851A7CEA

- Ransom_HCSIX.A

- Troj.Ransom.W32.Crypren!c

- W32/Filecoder.EN

- Win32.Trojan.Crypren.Hoei

- Win32/Trojan.Ransom.6c1

- malicious_confidence_90% (D)

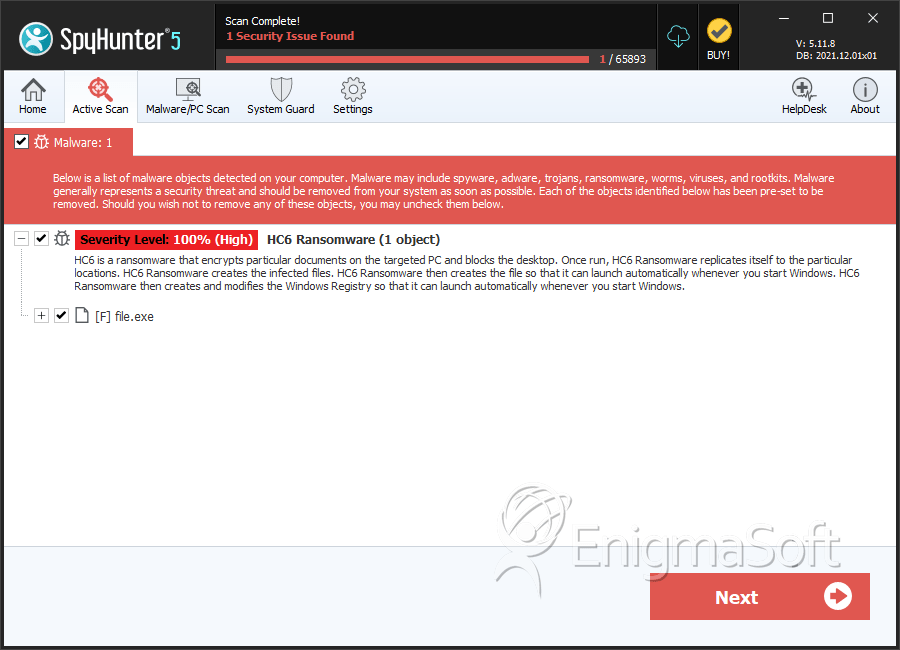

SpyHunter détecte et supprime HC6 Ransomware

Détails des fichiers système

| # | Nom de fichier | MD5 |

Détections

Détections : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | d7a8a80c8c30378a5f460989e0f50dc3 | 0 |