GpCODE Ransomware

Le GpCODE Ransomware est conçu pour infecter les ordinateurs des utilisateurs, lancer une routine de cryptage et verrouiller la grande majorité des fichiers qui y sont stockés. Par la suite, les attaquants extorqueront de l'argent à leurs victimes en promettant de leur fournir une application de décryptage et la clé de décryptage requise. Il convient de noter qu'à en juger par les messages de demande de rançon laissés par GpCODE, la menace cible principalement les utilisateurs russophones.

Au cours de son processus de cryptage, le GpCODE Ransomware ajoutera '.GpCODE' aux noms de tous les fichiers verrouillés. Lorsque la menace a terminé le verrouillage de tous les types de fichiers ciblés, elle affichera deux notes de rançon identiques avec des instructions pour ses victimes. L'un sera contenu dans un fichier texte nommé "КАК РАСШИФРОВАТЬ ФАЙЛЫ.txt", tandis que l'autre sera affiché sous forme de fenêtre contextuelle.

Table des matières

Message de la note de rançon

Comme indiqué précédemment, les deux notes de rançon sont identiques et sont entièrement rédigées en russe. En tant que tel, si la police cyrillique n'est pas installée sur l'ordinateur compromis, les instructions de GpCODE Ransomware pourraient devenir complètement inintelligibles.

Sinon, les utilisateurs seront informés que leurs fichiers ont été verrouillés avec l'algorithme cryptographique asymétrique RSA-1024. La note affirmera également que l'infection par ransomware a eu lieu après que les utilisateurs ont visité des sites Web destinés aux adultes. Quant à la rançon demandée, les attaquants affirment qu'ils veulent être payés un rouble signal, qui ne vaut qu'une fraction de dollar. Ce détail pourrait signifier que les versions actuelles de GpCODE Ransomware sont utilisées à des fins de test ou que les victimes recevront des instructions de paiement après avoir établi le contact avec les pirates. Les notes mentionnent que les victimes peuvent joindre les cybercriminels via ICQ, Skype ou par e-mail.Le GpCODE Ransomware est une variante du Famille Xorist Ransomware.

Le texte complet des instructions de GpCODE Ransomware est :

' Внимание! CodeGp

Все ваши персональные файлы были зашифрованы с помощью алгоритма RSA-1024,

Вы посетили сайт ИНЦЕСТ.РУ и нарушили правила, в разделе ГЕЙ ПОРНО!!!!

чтобы восстановить свои файлы и получить к ним доступ,вам необходимо :

pour 1 jourЯД 41001902182359

WebMoney Z337100389680, R357074105711

В комментариях укажите аську или скайп или e-mail

После перевода,в течении часа(зависит от способа перевода)

вы получите код и инструкции, в указанные данные для связи!ВАЖНО:У вас есть 20 попыток ввода кода. При превышении этого

количества, все данные необратимо испортятся. Будьте

внимательны при вводе кода!Ищите (КАК РАСШИФРОВАТЬ) на рабочем столе…. '

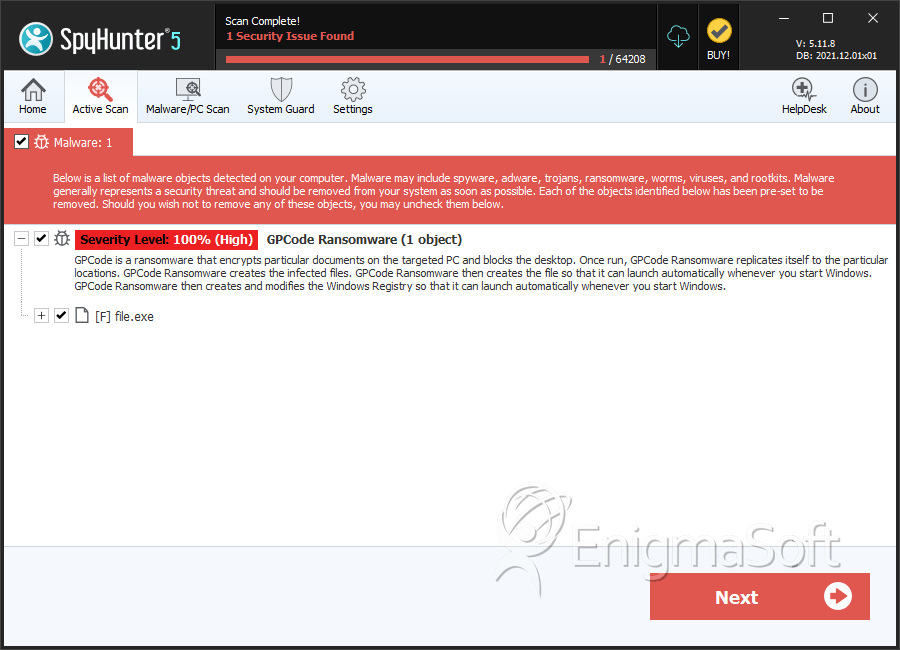

SpyHunter détecte et supprime GpCODE Ransomware

Détails des fichiers système

| # | Nom de fichier | MD5 |

Détections

Détections : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 4e77cd3a285a132100c9c6369e69dbd3 | 0 |