Sakura Ransomware

Fiche d'évaluation menace

Tableau de bord des menaces EnigmaSoft

EnigmaSoft Threat Scorecards sont des rapports d'évaluation de différentes menaces de logiciels malveillants qui ont été collectés et analysés par notre équipe de recherche. Les tableaux de bord des menaces EnigmaSoft évaluent et classent les menaces à l'aide de plusieurs mesures, notamment les facteurs de risque réels et potentiels, les tendances, la fréquence, la prévalence et la persistance. Les cartes de pointage EnigmaSoft Threat sont mises à jour régulièrement sur la base de nos données et mesures de recherche et sont utiles pour un large éventail d'utilisateurs d'ordinateurs, des utilisateurs finaux à la recherche de solutions pour supprimer les logiciels malveillants de leurs systèmes aux experts en sécurité analysant les menaces.

Les tableaux de bord des menaces d'EnigmaSoft affichent une variété d'informations utiles, notamment :

Classement : le classement d'une menace particulière dans la base de données des menaces d'EnigmaSoft.

Niveau de gravité : le niveau de gravité déterminé d'un objet, représenté numériquement, sur la base de notre processus de modélisation des risques et de nos recherches, comme expliqué dans nos critères d'évaluation des menaces .

Ordinateurs infectés : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

Voir aussi Critères d'évaluation des menaces .

| Niveau de menace: | 100 % (Haute) |

| Ordinateurs infectés : | 2 |

| Vu la première fois: | August 5, 2022 |

| Systèmes d'exploitation concernés: | Windows |

Le Sakura Ransomware est un type de menace nuisible qui est créé spécifiquement pour empêcher ses victimes d'accéder à leurs propres données. La menace peut affecter un large éventail de types de fichiers différents et chaque fichier crypté sera laissé dans un état inutilisable. Typiquement, les attaquants sont les seuls à posséder les clés de déchiffrement nécessaires à la restauration des données. Cependant, le Sakura Ransomware semble être encore en cours de développement ou en période de test, limitant davantage les options disponibles pour ses victimes.

La routine de chiffrement de la menace est entièrement fonctionnelle et tous les fichiers ciblés auront ".Sakura" attaché à leur nom d'origine. Le Sakura Ransomware fournira également une note de rançon avec des instructions, déposée sur les appareils piratés sous forme de fichier texte nommé "read_it.txt". De plus, le logiciel malveillant remplacera l'arrière-plan actuel du bureau par un nouveau.

Les instructions laissées par le Sakura Ransomware indiquent que les cybercriminels n'accepteront que les paiements de rançon effectués à l'aide de la crypto-monnaie Bitcoin. Ils permettent également aux utilisateurs d'envoyer jusqu'à 3 fichiers verrouillés qui seront soi-disant décryptés gratuitement. Le problème est que les deux adresses e-mail que les utilisateurs doivent utiliser pour contacter les pirates sont manquantes. Au lieu de cela, la note contient deux noms d'espace réservé : "test@test.com" et "test2@test.com".

Le texte intégral du message de Sakura Ransomware est :

' Ne vous inquiétez pas, vous pouvez rendre tous vos fichiers !

Tous vos fichiers tels que documents, photos, bases de données et autres importants sont cryptés

Quelles garanties vous donnons-nous ?

Vous pouvez envoyer 3 de vos fichiers cryptés et nous les décryptons gratuitement.

Vous devez suivre ces étapes Pour décrypter vos fichiers :

1) Écrivez sur notre e-mail :test@test.com ( En cas de non réponse dans les 24h vérifiez votre dossier spam

ou écrivez-nous à cet e-mail : test2@test.com)

2) Obtenir Bitcoin (Vous devez payer pour le décryptage en Bitcoins.

Après paiement nous vous enverrons l'outil qui déchiffrera tous vos fichiers.) '

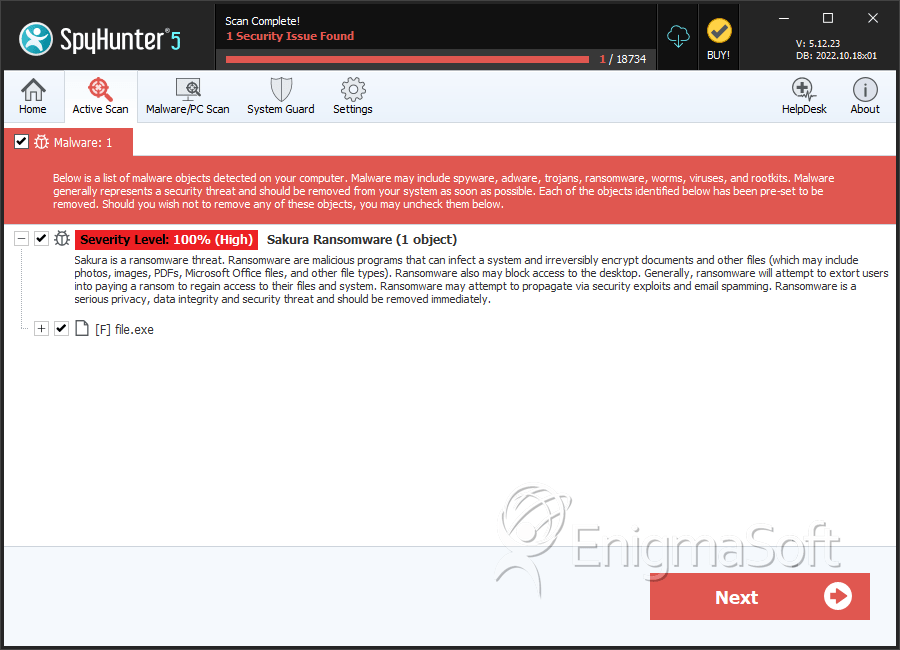

SpyHunter détecte et supprime Sakura Ransomware

Détails des fichiers système

| # | Nom de fichier | MD5 |

Détections

Détections : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 4ccec502f148cf7ab415f6680bb7affa | 2 |