Phreaker Ransomware

Fiche d'évaluation menace

Tableau de bord des menaces EnigmaSoft

EnigmaSoft Threat Scorecards sont des rapports d'évaluation de différentes menaces de logiciels malveillants qui ont été collectés et analysés par notre équipe de recherche. Les tableaux de bord des menaces EnigmaSoft évaluent et classent les menaces à l'aide de plusieurs mesures, notamment les facteurs de risque réels et potentiels, les tendances, la fréquence, la prévalence et la persistance. Les cartes de pointage EnigmaSoft Threat sont mises à jour régulièrement sur la base de nos données et mesures de recherche et sont utiles pour un large éventail d'utilisateurs d'ordinateurs, des utilisateurs finaux à la recherche de solutions pour supprimer les logiciels malveillants de leurs systèmes aux experts en sécurité analysant les menaces.

Les tableaux de bord des menaces d'EnigmaSoft affichent une variété d'informations utiles, notamment :

Classement : le classement d'une menace particulière dans la base de données des menaces d'EnigmaSoft.

Niveau de gravité : le niveau de gravité déterminé d'un objet, représenté numériquement, sur la base de notre processus de modélisation des risques et de nos recherches, comme expliqué dans nos critères d'évaluation des menaces .

Ordinateurs infectés : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

Voir aussi Critères d'évaluation des menaces .

| Niveau de menace: | 100 % (Haute) |

| Ordinateurs infectés : | 4 |

| Vu la première fois: | October 6, 2022 |

| Vu pour la dernière fois : | March 1, 2023 |

| Systèmes d'exploitation concernés: | Windows |

Le Phreaker Ransomware est un malware basé sur une souche de ransomware très populaire parmi les cybercriminels, connue sous le nom de Chaos Ransomware . Les menaces de ce type sont utilisées pour cibler spécifiquement les données sur les appareils piratés et les rendre complètement inutilisables. Les menaces de ransomware atteignent cet objectif blessant en exécutant un processus de chiffrement avec un algorithme cryptographique suffisamment puissant. La restauration des fichiers concernés est généralement impossible sans avoir les clés de déchiffrement correctes.

Lorsque Phreaker est exécuté sur un système infecté, il crypte les documents, les archives, les bases de données, les PDF et de nombreux autres types de fichiers. La plupart des menaces de rançongiciels marquent les fichiers qu'ils verrouillent en attachant une extension de fichier spécifique aux noms de fichiers d'origine. Cependant, Phreaker fonctionne d'une manière différente - il ajoute aux noms de fichiers une chaîne différente de 4 caractères générée aléatoirement. Enfin, une note de rançon est livrée dans un fichier texte nommé "read_it.txt".

La note de rançon de Phreaker stipule que ses victimes doivent payer 100 $ aux attaquants. L'argent doit être envoyé à l'adresse de crypto-portefeuille fournie en utilisant la crypto-monnaie Bitcoin. De plus, la confirmation de la transaction doit être envoyée à une adresse e-mail contrôlée par les pirates. En échange, les victimes se voient promettre de recevoir les clés de décryptage nécessaires et une clé de décrypteur. Cependant, la note de rançon ne contient pas les adresses e-mail exactes et a à la place un espace réservé. Cela signifie que même si les victimes décident de payer la rançon, elles n'auront toujours aucun moyen de restaurer les données verrouillées.

Le texte complet du message de Phreaker Ransomware est :

'Le logiciel malveillant Phreaker a infecté votre machine.

Heureusement pour vous, il est basé en Amérique et nous sommes fiers de vous aider à récupérer vos fichiers.Envoyez un petit paiement en bitcoins de 100 $ à

19DpJAWr6NCVT2oAnWieozQPsRK7Bj83r4Envoyez un e-mail à @protonmail de votre paiement et de votre clé publique pour recevoir votre clé privée et votre décrypteur.'

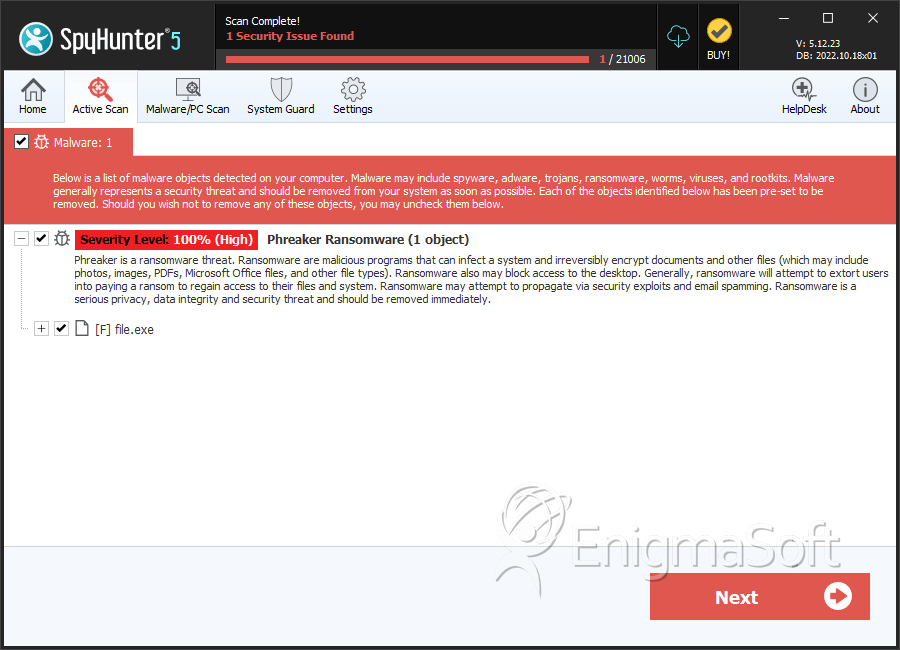

SpyHunter détecte et supprime Phreaker Ransomware

Détails des fichiers système

| # | Nom de fichier | MD5 |

Détections

Détections : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | f4f13a5e6735a9d891a242e8d2f5c57e | 2 |