JiangLocker Ransomware

Fiche d'évaluation menace

Tableau de bord des menaces EnigmaSoft

EnigmaSoft Threat Scorecards sont des rapports d'évaluation de différentes menaces de logiciels malveillants qui ont été collectés et analysés par notre équipe de recherche. Les tableaux de bord des menaces EnigmaSoft évaluent et classent les menaces à l'aide de plusieurs mesures, notamment les facteurs de risque réels et potentiels, les tendances, la fréquence, la prévalence et la persistance. Les cartes de pointage EnigmaSoft Threat sont mises à jour régulièrement sur la base de nos données et mesures de recherche et sont utiles pour un large éventail d'utilisateurs d'ordinateurs, des utilisateurs finaux à la recherche de solutions pour supprimer les logiciels malveillants de leurs systèmes aux experts en sécurité analysant les menaces.

Les tableaux de bord des menaces d'EnigmaSoft affichent une variété d'informations utiles, notamment :

Classement : le classement d'une menace particulière dans la base de données des menaces d'EnigmaSoft.

Niveau de gravité : le niveau de gravité déterminé d'un objet, représenté numériquement, sur la base de notre processus de modélisation des risques et de nos recherches, comme expliqué dans nos critères d'évaluation des menaces .

Ordinateurs infectés : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

Voir aussi Critères d'évaluation des menaces .

| Niveau de menace: | 100 % (Haute) |

| Ordinateurs infectés : | 4 |

| Vu la première fois: | October 11, 2022 |

| Vu pour la dernière fois : | March 1, 2023 |

| Systèmes d'exploitation concernés: | Windows |

Le JiangLocker Ransomware appartient à une classe de menaces de logiciels malveillants conçues spécifiquement pour cibler les données sur les appareils piratés. Grâce à l'utilisation d'un algorithme cryptographique suffisamment puissant, ces menaces cryptent les données de leurs victimes et rendent de nombreux types de fichiers - documents, archives, bases de données, PDF, images, photos, fichiers audio et vidéo, totalement inaccessibles. L'objectif des pirates est d'utiliser ensuite les fichiers verrouillés comme levier pour extorquer de l'argent aux utilisateurs ou aux entreprises concernés.

Lorsque JiangLocker Ransomware crypte un fichier, il le marque également en ajoutant « .jiang » au nom d'origine de ce fichier. Pour s'assurer que ses victimes voient la note de rançon détaillant les instructions des cybercriminels, JiangLocker délivre un message exigeant une rançon de trois manières différentes. La menace modifiera l'arrière-plan actuel du bureau de l'appareil infecté, créera un fichier nommé « read.ini » et ouvrira une nouvelle fenêtre contextuelle. Les notes de rançon trouvées dans le fichier et la fenêtre contextuelle sont identiques.

Le message affiché en arrière-plan du bureau avertit les victimes que le seul moyen de récupérer leurs fichiers est de payer 0,5 Bitcoin (BTC) aux attaquants. Au taux de change actuel de la crypto-monnaie, la rançon demandée s'élève à plus de 10 000 dollars. L'argent est censé être transmis à l'adresse de crypto-portefeuille fournie. Les notes de rançon trouvées dans le fichier et la fenêtre contextuelle sont identiques. Ils réitèrent principalement les mêmes informations mais incluent plus de détails sur la façon dont les victimes peuvent obtenir des Bitcoins.

Le texte intégral des notes de rançon contextuelles et de fichiers est :

" Qu'est-il arrivé à mon ordinateur ?

Vos fichiers importants sont cryptés.

Beaucoup de vos documents, photos, vidéos, bases de données et autres fichiers ne sont plus accessibles car ils ont été cryptés. Peut-être que tu l'es

occupé à chercher un moyen de récupérer vos fichiers, mais ne perdez pas votre temps. Personne ne peut récupérer vos fichiers sans notre service de décryptage.Puis-je récupérer mes fichiers ?

Bien sûr. Nous garantissons que vous pouvez récupérer tous vos fichiers en toute sécurité et facilement. Mais vous n'avez pas assez de temps.

Si vous souhaitez décrypter tous vos fichiers, vous devez payer.Comment je paye?

Le paiement est accepté en Bitcoin uniquement. Pour plus d'informations, cliquez sur .

Veuillez vérifier le prix actuel du Bitcoin et acheter des bitcoins. Pour plus d'informations, cliquez sur .

Et envoyez le montant correct à l'adresse indiquée dans cette fenêtre.

Après votre paiement, cliquez sur le bouton.

Une fois le paiement vérifié, vous pouvez commencer à décrypter vos fichiers immédiatement. cela peut prendre quelques heures.Nous vous recommandons fortement de ne pas supprimer ce logiciel et de désactiver votre antivirus pendant un certain temps, jusqu'à ce que vous payiez et que le paiement soit traité. Si votre antivirus est mis à jour et supprime ce logiciel automatiquement, il ne pourra pas récupérer vos fichiers même si vous payez !

Pour nous payer, vous devez utiliser la devise Bitcoin. Vous pouvez facilement acheter des Bitcoins sur les sites suivants :

hxxps://cex.io/

hxxps://www.binance.com/

hxxps://www.coinbase.com/Après cela, si vous avez déjà des Bitcoins, payez notre adresse Bitcoin.

Ensuite, appuyez sur le bouton "Vérifier le paiement et décrypter tous les fichiers". Nous décrypterons automatiquement vos fichiers, après le transfert de bitcoin.

Envoyez 0,05 BTC à ;

1PdLyXQb2LpApw3e8DLLRu6vWyWLibaXtJ '

Le message d'arrière-plan du bureau est :

'!! ATTENTION !!

YOUR FILES HAVE BEEN ENCRYPTED!

All of your documents, photos, databases and other important files have been encrypted with RSA encryption.

You will not be able to recover your files without the private key which has been saved on our server.

An antivirus can not recover your files.

View the file "Decryption Notes" on your Desktop to fix this.

Send 0.05 BTC To: 1PdLyXQb2LpApw3e8DLLRu6vWyWLibaXtJ'

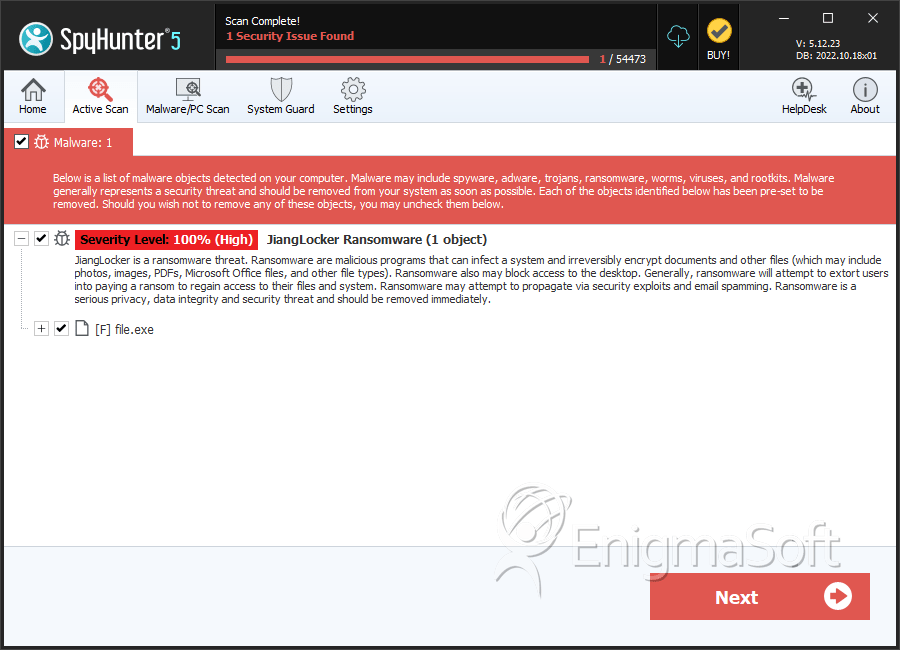

SpyHunter détecte et supprime JiangLocker Ransomware

Détails des fichiers système

| # | Nom de fichier | MD5 |

Détections

Détections : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | e60d3660ab7c20d15532426796c74a00 | 2 |