J3ster Ransomware

Fiche d'évaluation menace

Tableau de bord des menaces EnigmaSoft

EnigmaSoft Threat Scorecards sont des rapports d'évaluation de différentes menaces de logiciels malveillants qui ont été collectés et analysés par notre équipe de recherche. Les tableaux de bord des menaces EnigmaSoft évaluent et classent les menaces à l'aide de plusieurs mesures, notamment les facteurs de risque réels et potentiels, les tendances, la fréquence, la prévalence et la persistance. Les cartes de pointage EnigmaSoft Threat sont mises à jour régulièrement sur la base de nos données et mesures de recherche et sont utiles pour un large éventail d'utilisateurs d'ordinateurs, des utilisateurs finaux à la recherche de solutions pour supprimer les logiciels malveillants de leurs systèmes aux experts en sécurité analysant les menaces.

Les tableaux de bord des menaces d'EnigmaSoft affichent une variété d'informations utiles, notamment :

Classement : le classement d'une menace particulière dans la base de données des menaces d'EnigmaSoft.

Niveau de gravité : le niveau de gravité déterminé d'un objet, représenté numériquement, sur la base de notre processus de modélisation des risques et de nos recherches, comme expliqué dans nos critères d'évaluation des menaces .

Ordinateurs infectés : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

Voir aussi Critères d'évaluation des menaces .

| Niveau de menace: | 100 % (Haute) |

| Ordinateurs infectés : | 4 |

| Vu la première fois: | October 19, 2021 |

| Systèmes d'exploitation concernés: | Windows |

Les chercheurs d'Infosec ont identifié une nouvelle menace de malware identifiée comme J3ster Ransomware. Être classé comme ransomware signifie que la menace est conçue pour analyser les ordinateurs des victimes, puis verrouiller les fichiers qui y sont stockés avec un algorithme de cryptage indéchiffrable spécifiquement. Les utilisateurs concernés ne pourront plus accéder à leurs photos, images, documents, ainsi qu'à toutes les archives, bases de données, PDF et plus encore. Le but des pirates est ensuite d'extorquer de l'argent aux victimes en leur promettant de les aider à restaurer les données verrouillées après avoir effectué le paiement demandé.

Dans le cadre de ses activités menaçantes, le J3ster Ransomware marquera également les fichiers verrouillés en changeant leurs noms d'origine. La menace ajoutera '.j3ster' comme nouvelle extension de fichier. Lorsque tous les types de fichiers ciblés ont été cryptés, le malware procédera à la modification de l'arrière-plan du bureau actuel avec une image d'un bouffon. Il générera également un fichier nommé « J3ster ReadMe.txt » sur le bureau du système infecté. Ce fichier contient la note de rançon avec des instructions pour les victimes.

Table des matières

Aperçu des demandes

Le message de demande de rançon délivré par J3ster Ransomware est relativement bref. Cependant, il contient les informations les plus importantes que ces notes de rançon contiennent. Il révèle que les pirates veulent recevoir exactement 1000 $ s'ils veulent offrir une assistance pour le décryptage des données verrouillées. L'argent doit être transféré à l'adresse crypto-wallet fournie et la transaction doit être effectuée en utilisant la crypto-monnaie Bitcoin. Les victimes doivent ensuite fournir la preuve du paiement sous la forme d'une capture d'écran. Les attaquants attendront de recevoir la preuve jointe à un message envoyé à leur adresse e-mail à l'adresse 'j3stertools@gmail.com.'

Le texte intégral de la demande de rançon est :

'--- J3ster Ransomware ---

Votre ordinateur a été infecté par J3ster Ransomeware Payez 1000 $ à l'adresse Bitcoin suivante et envoyez une capture d'écran de votre paiement à l'e-mail

Courriel : j3stertools@gmail.com

Adresse Bitcoin : 17CqMQFeuB3NTzJ2X28tfRmWaPyPQgvoHV

Bonne chance!'

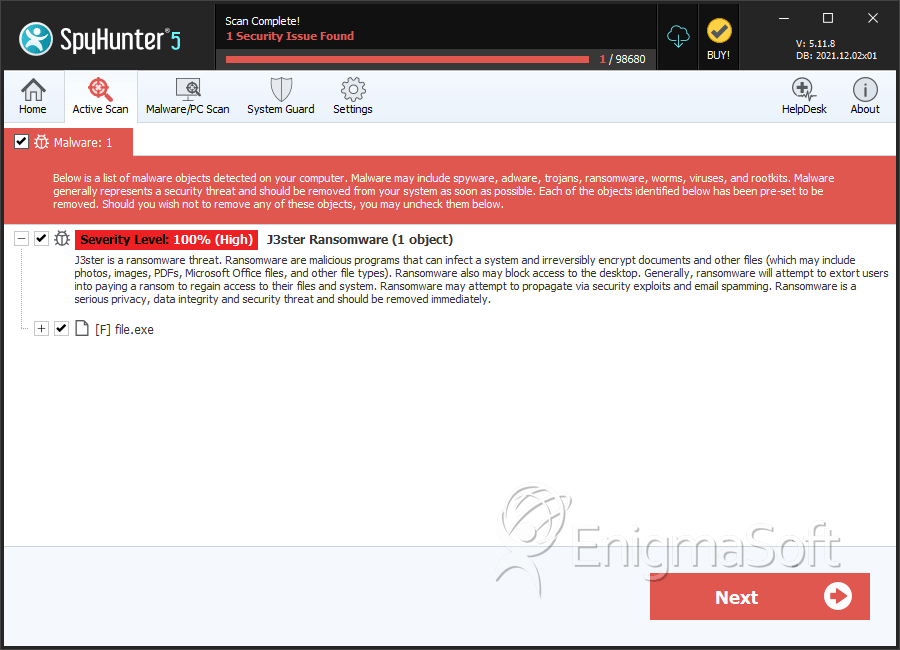

SpyHunter détecte et supprime J3ster Ransomware

Détails des fichiers système

| # | Nom de fichier | MD5 |

Détections

Détections : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | aa07d3711d0504e3fb769340d25d3aca | 4 |