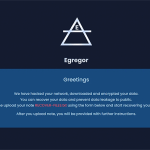

Egregor Ransomware

Egregor Ransomware est une nouvelle menace de ransomware qui, selon la cybersécurité, les chercheurs pourraient être le début d'une toute nouvelle famille de menaces. À lui seul, cependant, le code d'Egregor Ransomware semble être basé sur le Sekhmet Ransomware avec plusieurs similitudes découvertes. Les deux menaces utilisent des appels d'API, des fonctions, des techniques d'obfuscation et des chaînes similaires telles que % Greetings2target%. Certaines chaînes ont subi des modifications mineures - par exemple, %sekhmet_data% est devenu % egregor_data%. Le nom de la nouvelle menace a des connotations occultes et signifie une entité non physique distincte issue d'un groupe collectif de personnes. Les hackers pourraient considérer leur groupe comme une telle entité.

Les victimes sont menacées par des fuites de données "mass-média"

Bien que, pour la plupart, Egregor fonctionne comme une menace typique de ransomware, il inclut également une rotation considérable de la formule. De nombreuses menaces de ransomwares modernes ont commencé, y compris l'exfiltration de données dans leurs activités. Les données collectées sont utilisées comme un mécanisme d'extorsion supplémentaire, les différents criminels menaçant de les publier sur leurs différents sites Web conçus à cet effet. Egregor Ransomware, cependant, passe à l'étape suivante et dit à ses victimes que les données collectées seront divulguées via les médias de masse, ce qui permettra aux clients, concurrents et partenaires de l'entreprise concernée de connaître la faille de sécurité.

Jusqu'à présent, aucune fuite de ce type n'a été effectuée par les pirates informatiques derrière Egregor Ransomware, mais ils ont un site Web profond qui suit leurs victimes dans un `` hall de la honte '' virtuel. Pour le moment, treize entreprises y sont répertoriées. Parmi les victimes figure GEFCO, une entreprise de logistique mondiale qui a récemment subi une attaque de ransomware contre ses réseaux. Le ransomware Egregor semble cibler des entités du monde entier, des organisations touchées se trouvant au Japon, au Mexique, en Arabie saoudite, en Allemagne, en Italie et aux États-Unis.

Les instructions laissées par EgregorRansomware sont supprimées sous forme de fichier texte nommé «RECOVER-FILES.txt». Aucune somme spécifique n'est mentionnée mais les hackers promettent qu'après paiement, ils incluront également des recommandations de sécurité pour leurs victimes. Le texte de la note de rançon se lit comme suit:

'| Qu'est-il arrivé? |

------------------

Votre réseau a été ATTAQUE, vos ordinateurs et serveurs ont été VERROUILLÉS,

Vos données privées ont été TÉLÉCHARGÉES.

---------------------

| Qu'est-ce que ça veut dire? |

----------------------

Cela signifie que bientôt les médias de masse, vos partenaires et vos clients CONNAÎTRE VOTRE PROBLÈME.

-------------------------

| Comment peut-on l'éviter? |

--------------------------

Afin d'éviter cela,

Pour éviter ce problème, vous devez NOUS CONTACTER au plus tard dans les 3 JOURS et conclure le CONTRAT de récupération de données et de résolution des violations.

-------------------------------------------

| Et si je ne vous contacte pas dans les 3 jours? |

------------------------------------------

Si vous ne nous contactez pas dans les 3 prochains JOURS, nous commencerons la publication des DONNÉES.

-----------------------------

| Je peux le gérer moi-même |

-----------------------------

C'est votre DROIT, mais dans ce cas, toutes vos données seront publiées pour un USAGE public.

-------------------------------

| Je n'ai pas peur de vos menaces! |

-------------------------------

Ce n'est pas la menace, mais l'algorithme de nos actions.

Si vous avez des centaines de millions de dollars NON SOUHAITÉS, il n'y a rien à craindre pour vous.

C'est le MONTANT EXACT que vous dépenserez pour la récupération et les paiements en raison de la PUBLICATION.

--------------------------

| Vous m'avez convaincu! |

--------------------------

Ensuite, vous devez NOUS CONTACTER, il y a peu de façons de le faire.

I. Recommandé (la méthode la plus sûre)

a) Téléchargez un navigateur TOR spécial: https://www.torproject.org/

b) Installez le navigateur TOR

c) Ouvrez notre site Web avec LIVE CHAT dans le navigateur TOR: http: // egregor [expurgé] .onion / [expurgé]

d) Suivez les instructions de cette page.

II. Si la première méthode ne vous convient pas

a) Ouvrez notre site Web avec CHAT EN DIRECT: https: // [expurgé] .top / [expurgé]

b) Suivez les instructions de cette page.

Notre SUPPORT EN DIRECT est prêt à VOUS ASSISTER sur ce site.

----------------------------------------

| Que vais-je obtenir en cas d'accord |

----------------------------------------

VOUS OBTENEZ UNE DÉCRYPTION complète de vos machines sur le réseau, une liste complète des fichiers téléchargés,

confirmation des données téléchargées SUPPRESSION de nos serveurs, RECOMMANDATIONS pour sécuriser votre périmètre réseau.

Et la PLEINE CONFIDENTIALITÉ SUR L'INCIDENT.

-------------------------------------------------- --------------------------------

Ne supprimez pas ce bloc technique spécial, nous en avons besoin pour vous autoriser.

--- EGREGOR --- '