Dridex

Fiche d'évaluation menace

Tableau de bord des menaces EnigmaSoft

EnigmaSoft Threat Scorecards sont des rapports d'évaluation de différentes menaces de logiciels malveillants qui ont été collectés et analysés par notre équipe de recherche. Les tableaux de bord des menaces EnigmaSoft évaluent et classent les menaces à l'aide de plusieurs mesures, notamment les facteurs de risque réels et potentiels, les tendances, la fréquence, la prévalence et la persistance. Les cartes de pointage EnigmaSoft Threat sont mises à jour régulièrement sur la base de nos données et mesures de recherche et sont utiles pour un large éventail d'utilisateurs d'ordinateurs, des utilisateurs finaux à la recherche de solutions pour supprimer les logiciels malveillants de leurs systèmes aux experts en sécurité analysant les menaces.

Les tableaux de bord des menaces d'EnigmaSoft affichent une variété d'informations utiles, notamment :

Classement : le classement d'une menace particulière dans la base de données des menaces d'EnigmaSoft.

Niveau de gravité : le niveau de gravité déterminé d'un objet, représenté numériquement, sur la base de notre processus de modélisation des risques et de nos recherches, comme expliqué dans nos critères d'évaluation des menaces .

Ordinateurs infectés : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

Voir aussi Critères d'évaluation des menaces .

| Niveau de menace: | 80 % (Haute) |

| Ordinateurs infectés : | 13 |

| Vu la première fois: | October 29, 2014 |

| Vu pour la dernière fois : | November 24, 2021 |

| Systèmes d'exploitation concernés: | Windows |

Les développeurs du cheval de Troie Cridex , également détecté comme Geodo, Feodo et Bugat , ont publié une autre version de ce cheval de Troie de collecte de données redoutable appelé Dridex. La tâche principale de Dridex est de collecter des données de sécurité bancaire en ajoutant des scripts automatisés contenant des affectations récurrentes dans le package Microsoft Office. Dridex a commencé sa campagne d'infection en utilisant Microsoft Word pour envoyer des messages prétendument, y compris des documents financiers. Ensuite, lorsque l'utilisateur de l'ordinateur ouvre le document corrompu, les scripts ajoutés peuvent commencer à exécuter leurs affectations et installer Dridex.

Les développeurs du cheval de Troie Cridex , également détecté comme Geodo, Feodo et Bugat , ont publié une autre version de ce cheval de Troie de collecte de données redoutable appelé Dridex. La tâche principale de Dridex est de collecter des données de sécurité bancaire en ajoutant des scripts automatisés contenant des affectations récurrentes dans le package Microsoft Office. Dridex a commencé sa campagne d'infection en utilisant Microsoft Word pour envoyer des messages prétendument, y compris des documents financiers. Ensuite, lorsque l'utilisateur de l'ordinateur ouvre le document corrompu, les scripts ajoutés peuvent commencer à exécuter leurs affectations et installer Dridex.

En collectant vos données bancaires en ligne et en les envoyant à des serveurs distants, Dridex permet à ses créateurs d'accéder à votre compte bancaire et de transférer l'argent disponible sur leurs comptes personnels. Comme toute infection cheval de Troie, Dridex est une infection très nuisible qui doit être supprimée lors de la détection. La suppression manuelle est possible, cependant, en raison de sa complexité, la méthode de suppression la plus sûre utilise une application de suppression de logiciels malveillants à jour et fiable.

Dridex, sous sa forme de cheval de Troie, remonte à 2015 mais a vu des variations ultérieures repérées à l'avance. Cependant, 2015 marque l'année où Dridex a enregistré sa plus grande épidémie avec plusieurs campagnes ciblant les utilisateurs d'ordinateurs à travers l'Europe. Dridex est considéré comme le plus répandu au Royaume-Uni, en Allemagne, en France et bien sûr aux États-Unis d'Amérique.

Table des matières

La complexité de Dridex en fait l'une des menaces informatiques modernes les plus dangereuses

De nombreuses versions plus récentes de Dridex sont apparues, propageant divers virus informatiques. Avec sa propagation massive de menaces de logiciels malveillants, Dridex s'est taillé une place parmi les 10 menaces les plus populaires de son type au septième rang ces dernières années, selon Flashpoint.

Les nombreuses actions de Dridex vont de la collecte de données personnelles à l'injection de logiciels malveillants sur des sites. L'objectif principal de Dridex a été plutôt cohérent avec sa capacité à voler des données, qui sont généralement des données bancaires ou de connexion où les pirates informatiques derrière Dridex peuvent exploiter ces informations pour éventuellement conduire à des vols d'argent ou même à des portefeuilles de crypto-monnaie .

Il y a eu un changement continu de mains de Dridex où il est activement vendu à d'autres cybercriminels qui utilisent ensuite le malware pour collecter des informations personnelles sur les nouvelles victimes. L'action de Dridex injectant des sites Web avec des logiciels malveillants conduit finalement à des actions qui hachent les connexions et les mots de passe des utilisateurs.

Dridex est également connu pour utiliser un Botnet en tant que fonctionnalité de service qui fait des PC infectés une source d'attaque pour les futures campagnes, permettant essentiellement au malware de se propager plus rapidement et plus efficacement. Une telle notion a fait des menaces comme les sensations globales Dridex qui n'ont pas de frontières géographiques.

Qui est derrière Dridex?

Les auteurs de Dridex, ou ce qu'on appelle "Evil Corp", le cybergang qui a créé Dridex, viennent de Russie où ils ont été vus vivre un style de vie plutôt somptueux au volant de supercars et échapper aux forces de l'ordre en récompense de 5 millions de dollars pour leur capture est offert par le Département d'État américain.

Le cybergang Evil Corp derrière Dridex semble avoir réussi à gagner des millions de dollars dans ses efforts pour tirer parti de Dridex de nombreuses façons au cours des dernières années. Pendant ce temps, Dridex a connu des hauts et des bas. Cependant, au cours des derniers mois, Dridex a montré qu'il n'allait nulle part, et les escrocs derrière le malware malveillant redoublent d'efforts pour rendre ce qui était ancien tout nouveau. Dans la bataille contre Dridex et les menaces similaires, les entreprises de cybersécurité et les chercheurs en anti-malware ont du mal à retrouver les serveurs C&C associés à Dridex pour finalement réduire la menace. Les mécanismes avancés de persistance de Dridex ont maintenu le malware en vie et prospéré pendant de nombreuses années.

Découvrir davantage Dridex et son cycle de vie

Le développement le plus récent dans la lutte contre Dridex à sa source est le service de recherche de logiciels malveillants ANY.RUN, qui a examiné le cycle de vie de Dridex non seulement pour détecter la menace, mais pour identifier ses méthodes de propagation et découvrir comment les utilisateurs d'ordinateurs pourraient éviter de futures attaques.

Les principales méthodes utilisées par Dridex pour se propager, également découvertes par ANY.RUN, sont les campagnes de courrier indésirable. Une telle technique, qui s'avère être l'un des moyens les plus efficaces de propager des logiciels malveillants même dans le paysage actuel, permet aux cybercriminels de propager Dridex sur des machines ciblées. La plupart des messages de spam sont ceux qui sont intelligemment conçus pour ressembler à des e-mails liés aux finances, contenant le plus souvent une pièce jointe malveillante au document MS Word.

L'ingénierie sociale est couramment utilisée pour inciter les utilisateurs d'ordinateurs à ouvrir et à télécharger les pièces jointes malveillantes qui, lorsqu'elles sont exécutées, installent le cheval de Troie Dridex.

La détection et la suppression de Dridex sont laissées à un logiciel anti-programme malveillant et à des sources comme ANY.RUN, qui a des méthodes pour décompresser les processus de Dridex lorsqu'il infecte un PC afin qu'il puisse ensuite être détecté et éliminé en toute sécurité.

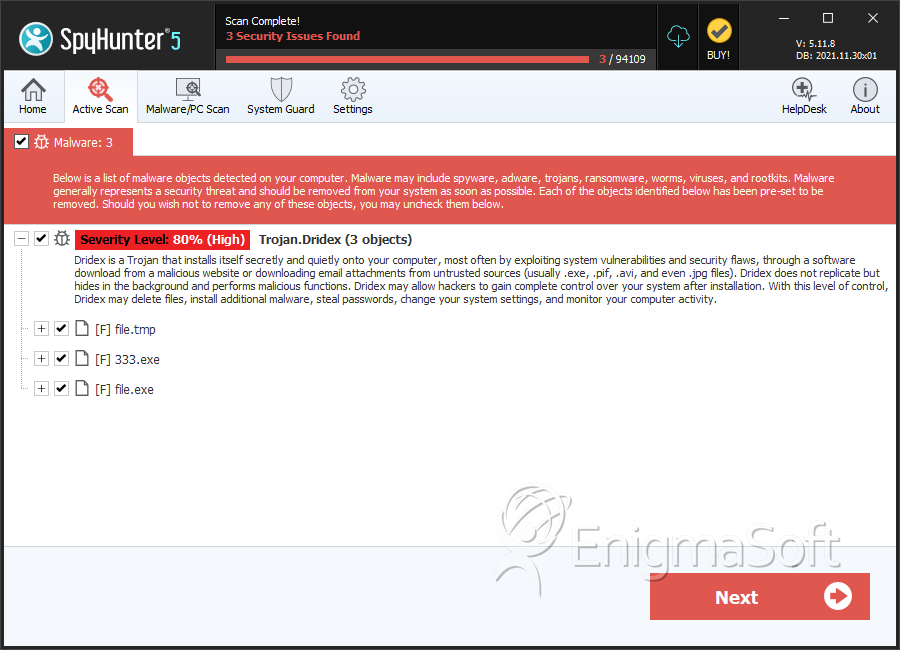

SpyHunter détecte et supprime Dridex

Détails des fichiers système

| # | Nom de fichier | MD5 |

Détections

Détections : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

|

|---|---|---|---|

| 1. | file.tmp | 33d137598c03069197bd47bdaab30774 | 1 |

| 2. | 333.exe | ac1d437e08bfe27942256da9e1ee1293 | 0 |

| 3. | file.exe | f86204bbaf52c0090f8c8ee4cd6a3ce8 | 0 |

| 4. | file.exe | 3fd1d6f9f3d2ea48c55f5db3192d3398 | 0 |

| 5. | file.exe | afcf32eab13b416eb43e5ff2f0367c8c | 0 |

| 6. | file.exe | c386007133c54d70b486ae182bb68eac | 0 |

| 7. | file.exe | aea48ee4aa6f4b44bde2ee2f44dfb95e | 0 |