Crypt0 HT Ransomware

Comme son nom l'indique, Crypt0 HT Ransomware est basé sur le projet HiddenTear d'Utku Sen, qui a été exploité par des créateurs de menaces et qui a été reconnu comme le code source dans plus de 50% des crypto-menaces (en décembre 2017). Crypt0 HT Ransomware est considéré comme un cheval de Troie générique qui chiffre vos fichiers et qui a les mêmes caractéristiques que WannaDie Ransomware et beaucoup d'autres menaces qui appartiennent à la même menace famille.

Crypt0 HT Ransomware était difficile à nommer car il n'a pas de caractéristiques distinctes par rapport à la majorité des chevaux de Troie basés sur le projet HT. Crypt0 HT Ransomware est installé sur les ordinateurs ciblés lorsqu'un document macro-activé, qui agit comme la charge, est ouvert par l'utilisateur. Le script de macro intégré demande à Windows de se connecter à un site distant, de télécharger un shell chiffré et d'utiliser une clé de déchiffrement particulière pour décharger le cheval de Troie Crypt0 HT Ransomware du système. Une fois que Crypt0 HT Ransomware est installé, un processus d'analyse est lancé afin que la menace puisse mapper les lecteurs de mémoire connectés et faire une liste des fichiers ciblés. Il convient de noter que Crypt0 HT Ransomware cible les photos, la musique, les vidéos, les bases de données, le texte, les livres électroniques, les tableurs, les présentations et les PDF. Vous trouverez peut-être que les conteneurs de données avec les extensions suivantes sont cryptés par Crypt0 HT Ransomware:

.3gp, .7z, .apk, .avi, .bmp, .cdr, .cer, .chm, .conf, .css, .csv, .dat, .db, .dbf, .djvu, .dbx, .docm, ,doc, .epub, .docx .fb2, .flv, .gif, .gz, .iso .ibooks,.jpeg, .jpg, .key, .mdb .md2, .mdf, .mht, .mobi .mhtm, .mkv, .mov, .mp3, .mp4, .mpg .mpeg, .pict, .pdf, .pps, .pkg, .png, .ppt .pptx, .ppsx, .psd, .rar, .rtf, .scr, .swf, .sav, .tiff, .tif, .tbl, .torrent, .txt, .vsd, .wmv, .xls, .xlsx, .xps, .xml, .ckp, .zip, .java, .py, .asm, .c, .cpp, .cs, .js, .php, .dacpac, .rbw, .rb, .mrg, .dcx, .db3, .sql, .sqlite3, .sqlite, .sqlitedb, .psd, .psp, .pdb, .dxf, .dwg, .drw, .casb, .ccp, .cal, .cmx, .cr2.

L'avertissement de rançon est affiché sous forme d'une fenêtre programme nommée 'Crypt0', qui montre une image d'un verrou et le texte suivant:

'Vous avez été victime de Crypt0 Ransomware

Tous vos fichiers, photos, vidéos, documents, bases de données ont été cryptés avec AES-256 et AES-128

Un fichier appelé "READ_IT.html" sera déposé sur votre bureau, suivez les instructions pour effectuer le paiement

Vous avez 6 jours pour effectuer le paiement sinon tous vos fichiers seront perdus!

Dépêchez-vous!'

Le chargement de la page Web hors ligne 'READ_IT.html' offre aux utilisateurs un autre message incluant un lien vers un domaine basé sur Tor. Le domaine est accessible uniquement via le navigateur Tor et accueille les utilisateurs à payer 0,5 Bitcoin qui est ≈8375 USD/7114 EUR. Payer la somme stupéfiante qui est demandée ne devrait pas être une priorité pour quiconque, il est conseillé d'utiliser des images de sauvegarde pour restaurer vos données. Quand il s'agit de protéger vos données, il est important de se rappeler que les menaces telles que Crypt0 HT Ransomware et les pannes du système ne peuvent pas infliger de dommages dévastateurs tant que vous avez fait un effort pour enregistrer des copies sur un lecteur de mémoire séparé. Selon les moteurs AV Crypt0 HT Ransomware peut utiliser les tags suivants:

- Gen:Heur.Ransom.HiddenTears.1

- HEUR:Trojan.Win32.Generic

- Ransom:MSIL/Ryzerlo.A

- Ransom_RAMSIL.SM

- TR/ATRAPS.wicck

- Trojan ( 004cd9e31 )

- Trojan.Ransom.Crypt0

- Win.Ransomware.Generic3-6369615-1

- malicious_confidence_100% (W)

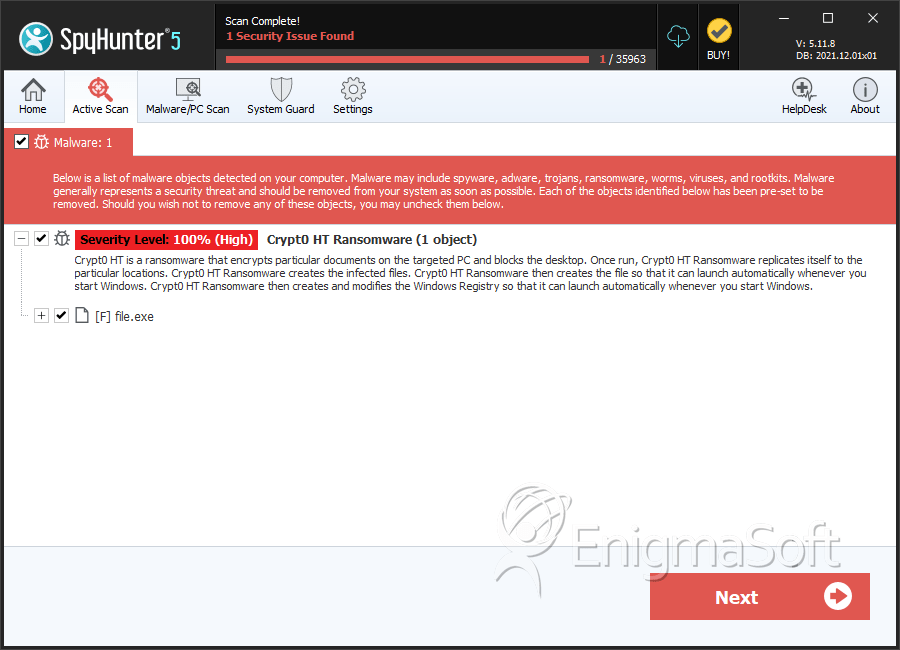

SpyHunter détecte et supprime Crypt0 HT Ransomware

Détails des fichiers système

| # | Nom de fichier | MD5 |

Détections

Détections : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 1250b7359ab31a475675ba40ef6f13f7 | 0 |