Cheval de Troie Dyre/Dyreza

Fiche d'évaluation menace

Tableau de bord des menaces EnigmaSoft

EnigmaSoft Threat Scorecards sont des rapports d'évaluation de différentes menaces de logiciels malveillants qui ont été collectés et analysés par notre équipe de recherche. Les tableaux de bord des menaces EnigmaSoft évaluent et classent les menaces à l'aide de plusieurs mesures, notamment les facteurs de risque réels et potentiels, les tendances, la fréquence, la prévalence et la persistance. Les cartes de pointage EnigmaSoft Threat sont mises à jour régulièrement sur la base de nos données et mesures de recherche et sont utiles pour un large éventail d'utilisateurs d'ordinateurs, des utilisateurs finaux à la recherche de solutions pour supprimer les logiciels malveillants de leurs systèmes aux experts en sécurité analysant les menaces.

Les tableaux de bord des menaces d'EnigmaSoft affichent une variété d'informations utiles, notamment :

Classement : le classement d'une menace particulière dans la base de données des menaces d'EnigmaSoft.

Niveau de gravité : le niveau de gravité déterminé d'un objet, représenté numériquement, sur la base de notre processus de modélisation des risques et de nos recherches, comme expliqué dans nos critères d'évaluation des menaces .

Ordinateurs infectés : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

Voir aussi Critères d'évaluation des menaces .

| Niveau de menace: | 90 % (Haute) |

| Ordinateurs infectés : | 15 |

| Vu la première fois: | June 17, 2014 |

| Vu pour la dernière fois : | July 3, 2019 |

| Systèmes d'exploitation concernés: | Windows |

Le cheval de Troie Dyreza est un cheval de Troie bancaire utilisé pour récupérer de l'argent et des identifiants de connexion sur les comptes bancaires des victimes. L'une des raisons pour lesquelles le cheval de Troie Dyreza est devenu intéressant pour les analystes de la sécurité des PC est que le cheval de Troie Dyreza peut contourner le mécanisme SSL, sapant ainsi cette mesure de protection de sécurité en ligne de base. Le cheval de Troie Dyreza peut collecter les informations d'identification financières, puis les envoyer à l'attaquant dans un emplacement distant en texte brut. Le cheval de Troie Dyreza possède également des capacités RAT (Remote Access Trojan), permettant à des personnes extérieures de contrôler l'ordinateur affecté à partir d'un emplacement distant. Le cheval de Troie Dyreza permet à des personnes mal intentionnées d'intercepter le trafic crypté en acheminant la connexion via des domaines appartenant aux attaquants.

Table des matières

Le cheval de Troie Dyreza peut causer de graves dommages aux finances d’un utilisateur d’ordinateur

Le cheval de Troie Dyreza, également connu sous le nom de Dyre, utilise une méthode connue sous le nom d'accrochage de navigateur pour interrompre le trafic en ligne et l'acheminer directement vers les serveurs contrôlés par les attaquants. En utilisant l'accrochage du navigateur, les gens peuvent collecter des informations sans que la victime ne sache que les données sont suivies ou interceptées. Du côté de la victime, la session semble se poursuivre sans interruption via HTTPS, bien qu'elle soit automatiquement acheminée vers un tiers. Dès que le cheval de Troie Dyreza infecte un ordinateur, le cheval de Troie Dyreza établit une connexion avec diverses adresses IP et demande l'accès à un répertoire « publickey », dont le but est actuellement inconnu. Le cheval de Troie Dyreza utilise la connexion établie pour recevoir des commandes du serveur distant et pour relayer des informations sur les paramètres et le système d'exploitation de l'ordinateur infecté.

En utilisant le cheval de Troie Dyreza, des tiers peuvent capturer le trafic du navigateur Web concerné. Chaque fois que la victime exécute une tâche sur le navigateur Web concerné, le cheval de Troie Dyreza envoie également les informations à l'attaquant, permettant à d'autres personnes d'accéder aux données ou de commander le PC infecté depuis un emplacement extérieur. Grâce à l'utilisation du cheval de Troie Dyreza, d'autres personnes peuvent voir quand la victime entre une adresse ou un mot de passe sécurisé en texte clair, la cible principale de ces attaques étant les sites Web bancaires et financiers en ligne. Le véritable danger du cheval de Troie Dyreza est que la victime ne se rend jamais compte que ses informations sont interceptées.

Pseudonymes

11 fournisseurs de sécurité ont signalé ce fichier comme malveillant.

| Logiciel antivirus | Détection |

|---|---|

| AVG | Crypt3.BWFI |

| Fortinet | W32/Upatre.HN!tr |

| Ikarus | Trojan.Inject |

| Panda | Trj/Genetic.gen |

| AhnLab-V3 | Trojan/Win32.Waski |

| Microsoft | PWS:Win32/Dyzap |

| Sophos | Troj/Dyreza-BD |

| McAfee-GW-Edition | BehavesLike.Win32.Backdoor.gc |

| Kaspersky | Trojan.Win32.Staser.gv |

| Symantec | Infostealer.Dyranges |

| McAfee | Upatre-FAAJ!97388A31E2E3 |

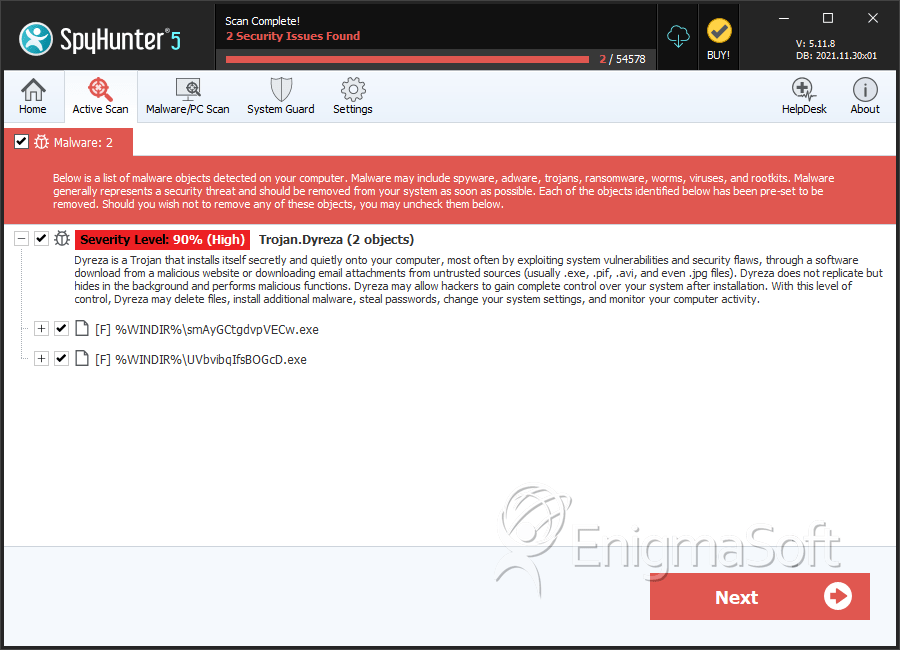

SpyHunter détecte et supprime Cheval de Troie Dyre/Dyreza

Détails des fichiers système

| # | Nom de fichier | MD5 |

Détections

Détections : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

|

|---|---|---|---|

| 1. | smAyGCtgdvpVECw.exe | 97388a31e2e36b2bef2984e40e23f2f1 | 5 |

| 2. | UVbvibqIfsBOGcD.exe | b25cafa85213d906bee856a841dbae02 | 1 |