Attack Ransomware

The Attack Ransomware est une nouvelle menace de malware qui cible les données de ses victimes. Selon les chercheurs en cybersécurité, la menace crypte de nombreux types de fichiers différents et exige un paiement pour leur décryptage. Lorsque Attack Ransomware verrouille un fichier, il ajoute au nom d'origine de ce fichier une extension '.attack[number]', le nombre variant en fonction de la version spécifique du malware. Par exemple, un fichier portant le nom "1.jpg" pourrait être transformé en "1.jpg.attack5", entre autres variantes possibles. Un autre fait important est que Attack Ransomware appartient à la famille MedusaLocker Ransomware .

Une fois le processus de cryptage terminé, Attack crée un message demandant une rançon nommé "how_to_back_files.html". Ce message contient des informations suggérant que le rançongiciel cible les entreprises plutôt que les particuliers. Il convient de noter que le ransomware Attack peut causer de graves dommages aux entreprises, car il peut verrouiller leurs données critiques et perturber leurs opérations jusqu'à ce qu'une rançon soit payée.

Attack Ransomware rend les données de ses victimes inutilisables

Selon la note de rançon laissée par les attaquants, les réseaux de l'entreprise de la victime ont été compromis et leurs fichiers ont été cryptés à l'aide des algorithmes cryptographiques RSA et AES. Le message met en garde contre le renommage ou la modification des fichiers concernés et déconseille également l'utilisation d'outils de décryptage tiers, car cela rendrait les fichiers indéchiffrables.

De plus, la note de rançon informe les victimes que leurs données hautement sensibles ont été exfiltrées. Les assaillants exigent que les victimes paient une rançon non précisée, et le montant augmentera si le contact n'est pas établi dans les 72 heures. Avant de répondre aux demandes de rançon, les victimes ont la possibilité de tester le décryptage sur trois fichiers. Ils peuvent établir un contact avec les acteurs de la menace en envoyant un message à l'adresse e-mail "ithelp01@decorous.cyou".

Cependant, les attaquants menacent de divulguer publiquement ou de vendre les données volées si les victimes refusent de payer la rançon. Il est généralement impossible de décrypter les fichiers sans l'intervention des cybercriminels. Les seules exceptions sont lorsque le ransomware est gravement défectueux.

Même si les demandes de rançon sont satisfaites, les victimes ne reçoivent souvent pas les clés ou le logiciel de décryptage. Par conséquent, le paiement de la rançon n'est pas conseillé car la récupération des données n'est pas garantie et il prend également en charge les activités illégales. Par conséquent, il est recommandé aux victimes de rechercher d'autres moyens de récupération des données et de signaler l'incident aux autorités compétentes.

Les utilisateurs doivent protéger leurs données contre les infections potentielles de ransomwares

Les attaques de ransomwares peuvent avoir un impact dévastateur sur les individus, les entreprises et les organisations. Ces attaques peuvent entraîner la perte de données, perturber les opérations et même entraîner des pertes financières. Par conséquent, il est crucial que les utilisateurs prennent les mesures appropriées pour protéger leurs données et leurs appareils contre les attaques potentielles de ransomwares.

L'un des moyens les plus efficaces de se protéger contre les attaques de ransomwares est d'être proactif. Les utilisateurs doivent régulièrement mettre à jour leurs logiciels et systèmes d'exploitation pour corriger toutes les vulnérabilités connues qui pourraient être exploitées par des attaquants. Ils doivent également sauvegarder régulièrement leurs données, en les stockant dans un emplacement sécurisé qui n'est pas connecté à Internet. De cette façon, si leurs données sont cryptées par un ransomware, ils peuvent les restaurer sans avoir à payer la rançon.

Il est également essentiel d'être prudent lorsque vous accédez à des pièces jointes ou lorsque vous cliquez sur des liens provenant de sources inconnues ou suspectes. Les attaques de ransomwares se propagent souvent par le biais d'e-mails de phishing ou de liens malveillants. Les utilisateurs doivent éviter d'ouvrir des pièces jointes ou de cliquer sur des liens provenant de sources inconnues, et ils doivent se méfier des e-mails qui leur demandent de fournir des informations personnelles ou des identifiants de connexion.

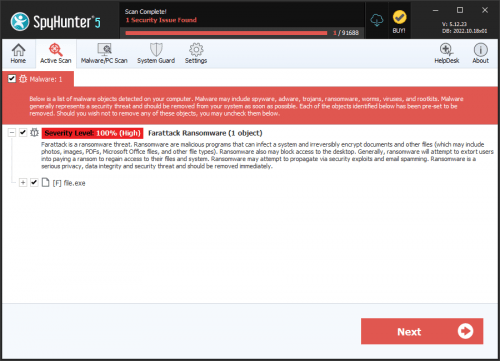

Une autre astuce utile consiste à installer et à mettre à jour régulièrement tout logiciel anti-malware. Ces outils peuvent détecter et supprimer les menaces connues, ce qui permet d'empêcher les attaques de rançongiciels d'infecter votre appareil. De plus, les utilisateurs doivent activer les pare-feu, qui peuvent empêcher tout accès non autorisé à leurs appareils et à leur réseau.

Le texte complet de la note d'Attack Ransomware est :

'VOTRE IDENTIFIANT PERSONNEL :

/!\ LE RÉSEAU DE VOTRE ENTREPRISE A ÉTÉ PÉNÉTRÉ /!\

Tous vos fichiers importants ont été cryptés !Vos fichiers sont en sécurité ! Seulement modifié. (RSA+AES)

TOUTE TENTATIVE DE RESTAURATION DE VOS FICHIERS AVEC UN LOGICIEL TIERS

LE CORRUPTERA DE MANIÈRE PERMANENTE.

NE MODIFIEZ PAS LES FICHIERS CRYPTÉS.

NE PAS RENOMMER LES FICHIERS CRYPTÉS.Aucun logiciel disponible sur internet ne peut vous aider. Nous sommes les seuls à pouvoir

résoudre votre problème.Nous avons recueilli des données hautement confidentielles/personnelles. Ces données sont actuellement stockées sur

un serveur privé. Ce serveur sera immédiatement détruit après votre paiement.

Si vous décidez de ne pas payer, nous divulguerons vos données au public ou au revendeur.

Vous pouvez donc vous attendre à ce que vos données soient accessibles au public dans un avenir proche.Nous recherchons uniquement de l'argent et notre objectif n'est pas de nuire à votre réputation ou d'empêcher

votre entreprise de courir.Vous pourrez nous envoyer 2-3 fichiers non importants et nous les décrypterons gratuitement

pour prouver que nous sommes capables de rendre vos fichiers.Contactez-nous pour le prix et obtenez un logiciel de décryptage.

e-mail:

ithelp01@decorous.cyou

ithelp01@decorous.cyouPour nous contacter, créez un nouveau compte mail gratuit sur le site : protonmail.com

SI VOUS NE NOUS CONTACTEZ PAS DANS LES 72 HEURES, LE PRIX SERA PLUS ÉLEVÉ'