Agenda Ransomware

Fiche d'évaluation menace

Tableau de bord des menaces EnigmaSoft

EnigmaSoft Threat Scorecards sont des rapports d'évaluation de différentes menaces de logiciels malveillants qui ont été collectés et analysés par notre équipe de recherche. Les tableaux de bord des menaces EnigmaSoft évaluent et classent les menaces à l'aide de plusieurs mesures, notamment les facteurs de risque réels et potentiels, les tendances, la fréquence, la prévalence et la persistance. Les cartes de pointage EnigmaSoft Threat sont mises à jour régulièrement sur la base de nos données et mesures de recherche et sont utiles pour un large éventail d'utilisateurs d'ordinateurs, des utilisateurs finaux à la recherche de solutions pour supprimer les logiciels malveillants de leurs systèmes aux experts en sécurité analysant les menaces.

Les tableaux de bord des menaces d'EnigmaSoft affichent une variété d'informations utiles, notamment :

Classement : le classement d'une menace particulière dans la base de données des menaces d'EnigmaSoft.

Niveau de gravité : le niveau de gravité déterminé d'un objet, représenté numériquement, sur la base de notre processus de modélisation des risques et de nos recherches, comme expliqué dans nos critères d'évaluation des menaces .

Ordinateurs infectés : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

Voir aussi Critères d'évaluation des menaces .

| Niveau de menace: | 100 % (Haute) |

| Ordinateurs infectés : | 4 |

| Vu la première fois: | July 19, 2022 |

| Vu pour la dernière fois : | March 1, 2023 |

| Systèmes d'exploitation concernés: | Windows |

L'Agenda Ransomware est une menace puissante qui semble être principalement orientée contre les opérations ciblant les entreprises ou les entreprises. Bien sûr, les acteurs de la menace derrière Agenda Ransomware pourraient également facilement l'utiliser contre des utilisateurs individuels. Des détails sur le logiciel malveillant ont été divulgués par un chercheur en cybersécurité qui passe par Petrovic sur Twitter.

La menace invasive est capable de verrouiller de nombreux types de fichiers importants, les laissant complètement inutilisables et inaccessibles. Chaque fichier crypté aura une chaîne de caractères aléatoire ajoutée à son nom d'origine en tant que nouvelle extension. De plus, l'Agenda Ransomware fournira également un fichier texte nommé '[random_string]-RECOVER-README.txt' contenant une note de rançon des attaquants de l'appareil infecté.

Le message exigeant une rançon indique que les cybercriminels ont réussi à collecter diverses données confidentielles et sensibles à partir du réseau et des appareils de la victime. Une liste des informations potentiellement exfiltrées est détaillée dans la note. Il révèle également que le seul moyen de contacter les opérateurs de rançongiciels est de visiter leur site Web dédié hébergé sur le réseau TOR. Les utilisateurs doivent accéder au site en entrant les informations de connexion trouvées dans la note de rançon.

Le texte intégral du message d'Agenda Ransomware est :

'-- Ordre du jour

Votre réseau/système a été crypté.

Les fichiers cryptés ont une nouvelle extension.-- Données compromettantes et sensibles

Nous avons téléchargé des données compromettantes et sensibles de votre système/réseau

Si vous refusez de communiquer avec nous et que nous ne parvenons pas à un accord, vos données seront publiées.

Les données incluent :

- Données personnelles des employésCVsDLSSN.

- Carte réseau complète, y compris les informations d'identification pour les services locaux et distants.

- Informations financières, y compris les données des clients, les factures, les budgets, les rapports annuels, les relevés bancaires.

- Datagrammes/schémas/dessins complets pour la fabrication au format solidworks

- Et plus…-- Avertissement

1) Si vous modifiez des fichiers - notre logiciel de décryptage ne pourra pas récupérer les données

2) Si vous utilisez un logiciel tiers - vous pouvez endommager/modifier des fichiers (voir point 1)

3) Vous avez besoin d'une clé de chiffrement / de notre logiciel de décryptage pour restaurer vos fichiers.

4) La police ou les autorités ne pourront pas vous aider à obtenir la clé de chiffrement. Nous vous encourageons à réfléchir à vos décisions.-- Récupération

1) Téléchargez le navigateur tor : hxxps://www.torproject.org/download/

2) Aller au domaine

3) Entrez les informations d'identification-- Identifiants

Extension:

Domaine:

connexion:

le mot de passe:'

Table des matières

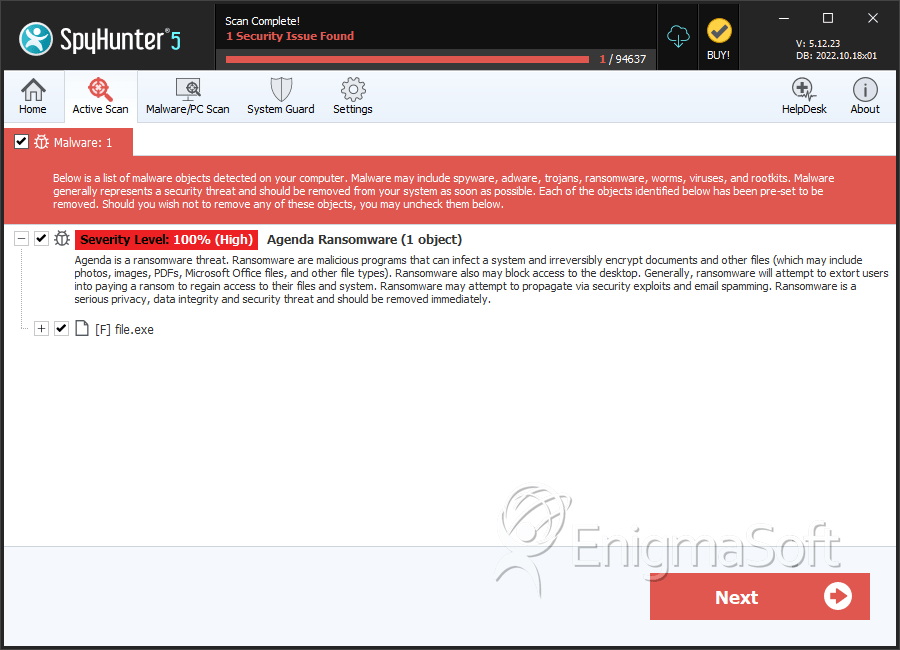

SpyHunter détecte et supprime Agenda Ransomware

Agenda Ransomware Vidéo

Astuce: Activez votre son et regarder la vidéo en mode plein écran.

Détails des fichiers système

| # | Nom de fichier | MD5 |

Détections

Détections : le nombre de cas confirmés et suspects d'une menace particulière détectée sur des ordinateurs infectés, tel que rapporté par SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | a7ab0969bf6641cd0c7228ae95f6d217 | 2 |