Les cyberattaques du pipeline colonial et du système de santé irlandais imposent des changements dans les protocoles de cybersécurité

Cette semaine, le Département de la sécurité intérieure (DHS) a présenté de nouvelles directives relatives aux procédures de cybersécurité en cas de piratage contre l'une des principales sociétés pipelinières du pays. L'annonce fait suite au piratage dévastateur de Colonial Pipeline, exécuté par le gang de ransomwares DarkSide, qui a affecté près de la moitié de l'approvisionnement en carburant de la côte Est pendant 11 jours. Auparavant, des directives volontaires avaient été fournies aux principales entreprises du secteur des carburants.

Cette semaine, le Département de la sécurité intérieure (DHS) a présenté de nouvelles directives relatives aux procédures de cybersécurité en cas de piratage contre l'une des principales sociétés pipelinières du pays. L'annonce fait suite au piratage dévastateur de Colonial Pipeline, exécuté par le gang de ransomwares DarkSide, qui a affecté près de la moitié de l'approvisionnement en carburant de la côte Est pendant 11 jours. Auparavant, des directives volontaires avaient été fournies aux principales entreprises du secteur des carburants.

Cette nouvelle directive DHS obligera les entreprises pipelinières à signaler tout cyberincident aux autorités fédérales. Cela fait également suite à une récente tendance inquiétante de nouvelles attaques de ransomwares, au-delà du simple piratage colonial, qui ont mis en évidence les cyber-vulnérabilités d'infrastructures critiques non seulement aux États-Unis, mais également à l'échelle internationale.

Alors que la Cybersecurity and Infrastructure Security Agency (CISA), une subdivision du DHS, est chargée de fournir des conseils aux entreprises du secteur privé américain qui gèrent les infrastructures américaines, il n'y a pas beaucoup d'exigences fédérales pour qu'elles maintiennent des mesures de cybersécurité.

De nouvelles modifications de l'infrastructure de cybersécurité pourraient contrecarrer les futures attaques de ransomwares

À la suite des changements récemment annoncés, près de 100 sociétés pipelinières sont désormais tenues de garder un coordinateur de la cybersécurité disponible à tout moment et de commencer à signaler tout incident à CISA dans les 12 heures.

De plus, les entreprises pipelinières qui ne se conforment pas aux nouvelles règles s'exposeraient à des amendes croissantes qui commencent à environ 7 000 $.

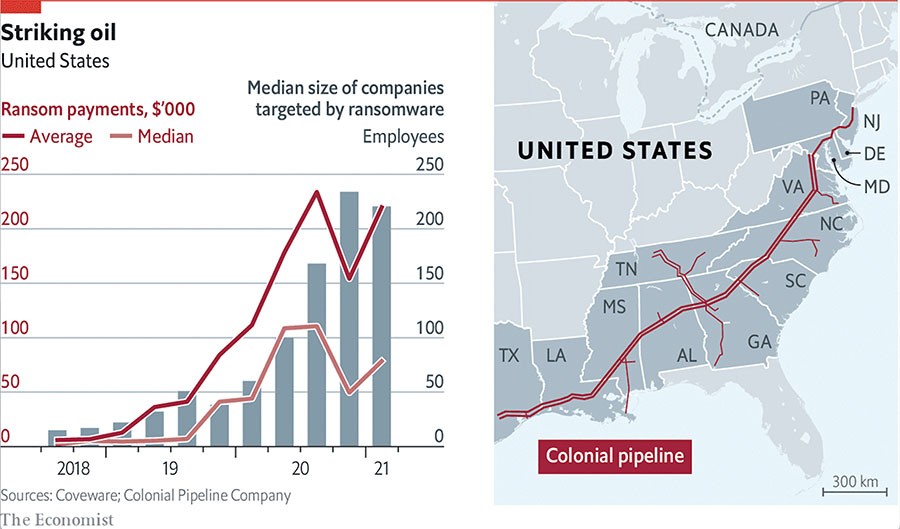

Lutter contre les attaques de ransomwares pourrait être très bénéfique pour les organisations dans le cas où elles n'auraient pas à payer les rançons des cybercriminels pour remettre leurs opérations en ligne. Ces frais de rançon peuvent atteindre des centaines de milliers de dollars à près de millions de dollars, comme le montre le tableau «Striking oil» ci-dessous dans les montants de paiement pour les entreprises de différentes tailles ciblées par les ransomwares.

De l'autre côté de l'étang en Irlande, le système de santé irlandais a également été récemment frappé par une attaque majeure de ransomware à la mi-mai qui a forcé son système hospitalier à fermer les réseaux informatiques et a verrouillé de nombreux établissements de santé hors de leurs ordinateurs.

Le ransomware ciblait spécifiquement le Health Service Executive irlandais a décidé de fermer la plupart des systèmes informatiques pour des raisons de précaution.

À la suite de cela et d'un autre piratage précédent contre le système de santé irlandais, la cybersécurité fait maintenant l'objet d'un examen continu dans toutes les agences d'État, selon le Premier ministre irlandais Micheál Martin.

Martin a déclaré que les cyberattaques constituaient une menace très importante pour l'État et le secteur privé et que la réponse du gouvernement serait "régulière et méthodique".

Martin a également affirmé qu'il était possible que les données des patients aient été compromises et que le personnel informatique évaluait toute l'étendue de l'événement.

"C'est une attaque odieuse, c'est une attaque choquante contre un service de santé, mais fondamentalement contre les patients et le public irlandais", a déclaré Martin.

L'attaque contre le système de santé irlandais serait l'œuvre du groupe de piratage "Wizard Spider'', d'Europe de l'Est et rappelait l' attaque du ransomware WannaCry de 2017 contre le système de santé britannique.