Les APT liés à Stuxnet utilisés pour créer la nouvelle menace 'Gossip Girl'

La fameuse famille de programmes malveillants de sabotage industriels, connue sous le nom de Stuxnet , est maintenant considérée comme l’œuvre probable d’un groupe de personnes dit «Gossip Girl». Selon les chercheurs Silas Cutler et Juan Andres Guerrero Saad, les jeunes filles pourraient être plus occupées et plus grandes que prévu.

La fameuse famille de programmes malveillants de sabotage industriels, connue sous le nom de Stuxnet , est maintenant considérée comme l’œuvre probable d’un groupe de personnes dit «Gossip Girl». Selon les chercheurs Silas Cutler et Juan Andres Guerrero Saad, les jeunes filles pourraient être plus occupées et plus grandes que prévu.

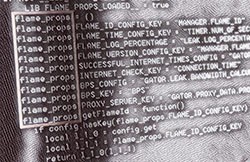

À Singapour, lors du Sommet des analystes de la sécurité en 2019, Saad et Cutler ont indiqué qu ils soupçonnaient les groupes APT et les développeurs derrière Flame, Duqu et le groupe Equation (anciennement lié à la NSA) de compter maintenant un quatrième collaborateur, dénommé Flowershop. Les chercheurs sont parvenus à cette conclusion après avoir découvert un élément du début du Stuxnet qu ils ont nommé «Stuxshop».

Ils ont également abordé autres recherches concernant Gossip Girl, la découverte de Duqu 1.5, qui révèle un stade intermédiaire inconnu du développement du code du malware. Ils ont également partagé la découverte une nouvelle variante du logiciel malveillant Flame, baptisée Flame 2.0, qui indique que le code a été ramené après qu il ne semblait plus être utilisé. Pendant tout ce temps, Flame 2.0 était actif entre 2014 et 2016.

Cutler et Saad prétendent qu il existe un cadre de développement modulaire supervisé par un groupe d "acteurs de menace redoutables", qu ils surnommaient maintenant Gossip Girl. examen des liens entre les différents APT a permis de mieux comprendre acteur de la menace et son incidence potentielle sur la communauté en ligne.

Table des matières

Stuxshop

Stuxnet était connu pour son utilisation contre industrie nucléaire iranienne en 2011. Les deux composants anciens de Stuxnet ont été trouvés par les deux chercheurs pour partager le code avec Flowershop. Il s’agissait d’une ancienne menace des logiciels espions, utilisée depuis 2002. Elle était utilisée pour attaquer des cibles au Moyen-Orient. Elle a été découverte pour la première fois en 2015 grâce aux chercheurs de Kaspersky Lab. Il doit son nom à la mention du mot fleur dans les domaines associés de son infrastructure de serveur de commande et de contrôle.

ancien code découvert avait quatre points particuliers de chevauchement avec Flowershop. analyse a montré que trois entre eux disposent une fonctionnalité permettant de rechercher des marqueurs infection dans les clés de registre, ainsi que de rechercher des paramètres de proxy Internet. Le quatrième chevauchement de fonctions est une réutilisation du code qui évalue la version du système exploitation. Le fait que le code ne soit partagé que par les échantillons de Stuxshop et de Flowershop montre la réutilisation un code source fermé, selon les chercheurs.

Ces découvertes placent Flowershop aux côtés de Equation, Duqu et Flame en tant qu’équipes ayant travaillé sur les différentes phases du développement de Stuxnet depuis le début de 2006. Selon Saad, les résultats récents montrent qu’une autre équipe dispose déjà de sa propre plate-forme de lutte contre les programmes malveillants. Stuxnet. Cela prouve également que Stuxnet fait partie d’un développement modulaire qui permet la collaboration entre les acteurs de la menace.

Duqu 1.5

Les chercheurs de code appellent que Duqu 1.5 partage le code avec Stuxnet, les chercheurs mentionnant que les principaux pilotes du noyau Stuxnet partagent des liens de développement avec la plate-forme Tilde-D de Duqu, qui associe cet acteur de la menace au développement actif du centre. composants vers Stuxnet. Alors que Stuxnet est maintenant tristement célèbre pour ses dégâts et sa capacité de sabotage industriel, Duqu était principalement utilisé comme logiciel espion sur des entreprises du Moyen-Orient, Afrique et Europe. Malgré son activité élevée en 2011, il est passé sous le radar jusqu à ce qu il refait surface en 2015, lorsque Kaspersky a découvert sa version 2.0.

Cette nouvelle version a été révisée pour fonctionner presque entièrement en mémoire, ce qui signifie que la plupart des logiciels de sécurité ne détectent aucune détection, selon Cutler et Saad. Il a une capacité presque semblable à celle un ver à se propager sur des réseaux. Il a été découvert dans les lieux accueillant les négociations du P5 + 1 sur le programme nucléaire iranien, selon Kaspersky.

Grâce aux avantages de cette approche, les intervenants en cas incident doivent se trouver sur le site de infection pour identifier et vérifier ce fichier apparemment innocent. Si le programme malveillant parent finit par être analysé, cela ne donnera pas en soi aux chercheurs la possibilité extraire les sous-modules et de voir plus en détail étendue des actions de attaquant.

La conclusion la plus importante, selon les deux chercheurs, est que les responsables de Duqu étaient prêts et disposés à changer complètement le fonctionnement de leurs programmes malveillants après leur découverte. Ils ont fait un effort supplémentaire pour le faire une manière qui montre une nouvelle approche collaborative du développement de logiciels malveillants, qu ils considèrent comme les signes du groupe Supra Gossip Girl.

Flamme 2.0

Les chercheurs ont également trouvé une nouvelle version de la boîte à outils de cyberespionage Flame, une version qui partage également le code se chevauchant avec Stuxnet, ce que Kaspersky a découvert en 2012 avec une version plus ancienne de Stuxnet qui incluait un plugin Flame appelé Resource 207. Cela avère être un indice important. , alors que les anciennes versions des serveurs de commande et de contrôle de Flame commençaient à envoyer des mises à jour activant une commande d’auto-suppression pour les infections Flame restantes, gravant ainsi leurs opérations et détruisant tout signe de leur trace. Cela a eu pour effet secondaire que la communauté des chercheurs a pu obtenir une liste complète des composants et des répertoires utilisés par la version précédente de Flame. Selon Cutler et Saad, ce fut la mort de ce malware.

Il avère que était une ruse, car un sous-ensemble de dates de compilation horodatées jusqu en février 2014, près de deux ans après la découverte récente, semble-t-il, activités abandonnées par Flame.

Bien que le malware ait été construit avec le code source de Flame, il inclut désormais de nouvelles contre-mesures contre l’ingérence des chercheurs, ce qui rend plus difficile la compréhension de Flame 2.0. Les espoirs annoncent les résultats à un stade aussi précoce pousseront espace du renseignement sur les menaces à déployer un effort tout aussi collaboratif pour le combattre.

Lorsque Stuxshop, Flame 2.0 et Duqu 1.5 sont placés un à côté de autre, une meilleure image de ensemble apparaît plutôt que par groupes, les chercheurs voient des liens avec Stuxnet qui se maintiennent très probablement en secret sur des projets distincts. Selon Saad et Cutler, Gossip Girl est pas le premier acteur menaçant de supra découvert par la communauté, mais le premier à être décrit de manière plus complète.